文字サイズ

文字サイズ

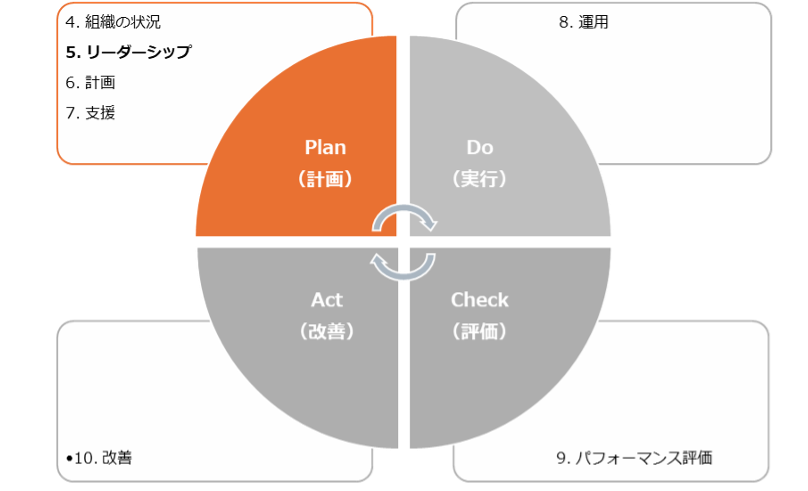

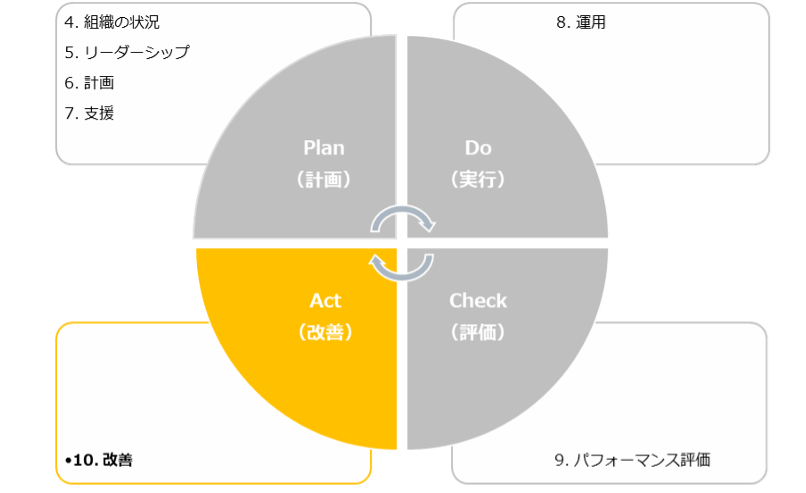

「1. 適用範囲」に記述されていますが、実質的な要求事項は「4. 組織の状況」から「10. 改善」までの7項目となっています。

| ISO/IEC 27001:2022の構成 | |

| 1. 適用範囲

ISO/IEC 27001はISMS運用のための要求事項を規定しており、本規格に適合するためには4~10に規定されるすべての事項に対応しなければならない。 |

6. 計画

ISMSの計画を立てる際の要求事項。(PDCAサイクルのP「Plan」) |

| 2. 引用規格

ISO/IEC 27001は、ISO/IEC 27000(ISMSの概要と用語)を引用する。 |

7. 支援

構成員の教育など、ISMS構築にあたり組織が構成員に行うべきサポートを要求している。 |

| 3. 用語および定義

ISO/IEC 27001で用いる用語および定義は、ISO/IEC 27000に定めている。 |

8. 運用

ISMSを実行する際の要求事項。(PDCAサイクルのD「Do」) |

| 4. 組織の状況

組織の内情や取り巻く状況、利害関係者のニーズを把握した上でISMSの適用範囲を決定することを要求している。 |

9. パフォーマンス評価

適切なISMSが構築・運用できているか評価する際の要求事項。(PDCAサイクルのC「Check」) |

| 5. リーダーシップ

トップマネジメントが主導してISMSを構築することを要求している。(トップマネジメントが実施するべきことのまとめ) |

10. 改善

ISMSの是正処置やリスク、改善の機会、ISMS認証の不適格があった場合の対処法。(PDCAサイクルの「Act」) |

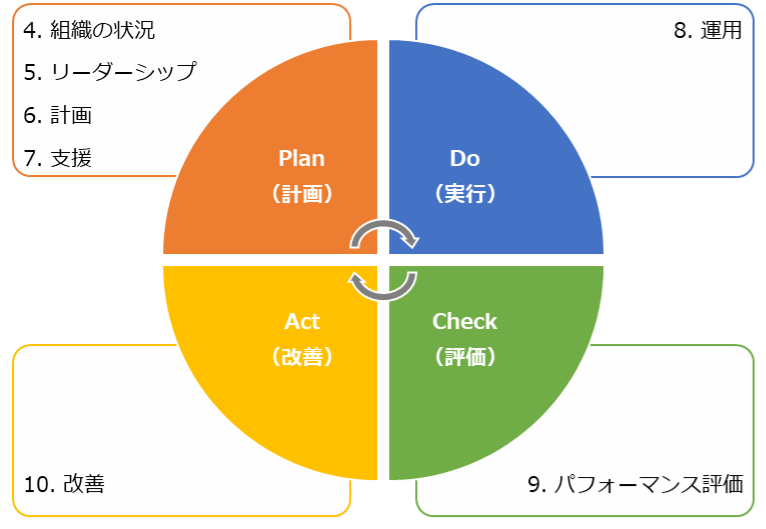

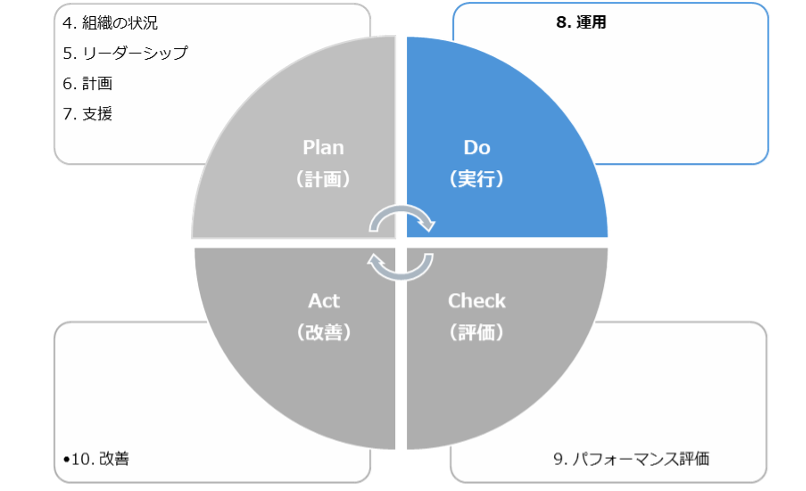

「第11章. セキュリティフレームワーク」でも記載した通り、ISMSはPDCAサイクルに則って運用することになります。PlanでISMSを確立し、Doで導入および運用、Checkで監視および見直し、Actで維持および改善を行います。ISMSの取組により、組織の情報セキュリティをより良くするために管理手段レベルでの解決を目指すことになります。同じ失敗を繰り返さない、あるいは現状を改善し続けるために、PDCAサイクルによって継続的な改善を図ることが重要です。

本テキストでは、Lv.3網羅的アプローチとして必要な文書や項目を抜粋し、詳細に説明していきます。なお、ISMSの要求事項を定めているISO/IEC 27001の1から3はそれぞれ「1.適用範囲」「2.引用規格」「3.用語および定義」なので、実質的な要求事項は「4. 組織の状況」から「10. 改善」までの7項目となっています。

図50. ISO/IEC 27001のPDCAサイクル

ISMS構築の第一歩は、組織の状況を把握することにあります。組織が抱えている情報セキュリティ上の課題を明らかにするとともに、組織の利害関係者が情報セキュリティに関してどのようなニーズや期待を持っているのかを整理し、情報セキュリティに取り組む意義を確認します。それを踏まえて、「ISMSの適用範囲」を決定することになります。この「4.組織の状況」は、PDCAサイクルの「Plan(計画)」に位置していますが、組織内外の状況に応じて見直す必要があります。

| 4. 組織の状況 | 作成文書(例) |

| 4.1 組織及びその状況の理解

ISMSを構築することにより解決したい課題(組織の目的に関連する内部課題、外部課題)を明確にします。 |

⚫︎ 外部及び内部の課題 |

| 4.2 利害関係者のニーズ及び期待の理解

ISMSに関係する利害関係者(顧客、従業員、取引先など個人や組織)と、利害関係者から要求される情報セキュリティに関係する要求事項を明確にします。 |

⚫︎ 利害関係者のニーズ及び期待 |

| 4.3 情報セキュリティマネジメントシステムの適用範囲の決定

決定された外部課題・内部課題、利害関係者の要求事項と、業務内容や他の組織との情報のやり取り、ネットワーク構成などを考慮し、ISMSの適用範囲を合理的に決定します。 |

⚫︎ ISMS適用範囲

⚫︎ レイアウト図 ⚫︎ ネットワーク図 |

| 4.4 情報セキュリティマネジメントシステム

決定したISMSの適用範囲を対象に、PDCAサイクルに基づくISMSを構築・運用します。 |

ー |

| 作成する文書 | ⚫︎ 外部および内部の課題 |

「組織及びその状況の理解」では、組織を取り巻く外部と内部の課題を整理することが求められています。ここで整理した課題を、ISMSの取組を通して解決していきます。また、組織のどの部分に対してISMSを適用すべきなのかといった適用範囲を確定する際にも、課題を考慮することになります。なお、2025年5月に「情報セキュリティ,サイバーセキュリティ及びプライバシー保護-情報セキュリティマネジメントシステム-要求事項(追補1)JIS Q 27001:2025(ISO/IEC 27001:2022+Amd 1:2024)(JSA)」が発行されました。これにより組織は、気候変動が自社の課題となるかを決定する必要があります。

外部の課題

組織の外部に原因が存在する課題は、以下の情報をヒントに決定することができます。

● 国際、国内、地方または近隣地域を問わず、文化、社会、政治、法律、規制、金融、技術、経済、自然および競争の環境

● 組織の目的に影響を与える主要な原動力および傾向

● 外部ステークホルダーとの関係並びに外部ステークホルダーの認知および価値観

● 気候変動

(例)

| 課題 | リスク | 機会 |

| 個人情報、機密情報の保護(ウイルス感染、情報漏えい、新たな脅威への対応) | 情報セキュリティ事故の発生

→信用低下 |

情報の活用 |

| 外部委託先の被災 | 情報システム/サービスの停止 | 情報の活用 |

内部の課題

組織の内部に原因が存在する課題は、以下の情報をヒントに決定することができます。

● 統治、組織体制、役割およびアカウンタビリティ

● 方針、目的およびこれらを達成するために策定された戦略

● 資源および知識として見た場合の能力(例えば、資本、時間、人員、プロセス、システムおよび技術)

● 情報システム、情報の流れおよび意思決定プロセス(公式および非公式の双方を含む。)

● 内部ステークホルダーとの関係並びに内部ステークホルダーの認知および価値観

● 組織文化

● 組織が採択した規格、指針およびモデル

● 契約関係の形態および範囲

● 気候変動による自然災害等の多発に伴う社員の出社困難

(例)

| 課題 | リスク | 機会 |

| ISMSに関する理解の促進 | 理解不足による情報セキュリティ事故 | 体制強化 |

| 情報(紙、電子データ)の適切な取扱い | 紛失、訪問先などに忘れ

→信頼喪失 |

信頼向上 |

| ノウハウ、お客様より預かる機密情報などの保護 | 機密情報の漏えい、ノウハウの流出 | ビジネス機会の拡大 |

| 非常時の人員体制 | 出社人員不足による業務の一時停止 | 信頼向上 |

| 作成する文書 | ⚫︎ 利害関係者のニーズ及び期待 |

「利害関係者のニーズ及び期待の理解」では、組織の利害関係者と、その利害関係者が要求する情報セキュリティに関する要求事項を明確化することが求められます。利害関係者には、顧客や従業員、取引先など、さまざまな個人や組織が含まれます。利害関係者に該当する範囲は広いため、組織が管理できる範囲で利害関係者からの要求事項を特定します。また、どの程度のセキュリティレベルで対策するのか、利害関係者とそのニーズから水準を設定することになります。また、「情報セキュリティ,サイバーセキュリティ及びプライバシー保護-情報セキュリティマネジメントシステム-要求事項(追補1)JIS Q 27001:2025(ISO/IEC 27001:2022+Amd 1:2024)(JSA)」により利害関係者から、気候変動に関連する課題についても対応を求められる可能性があります。

利害関係者のニーズ及び期待の記入例

| 利害関係者 | 情報セキュリティに関する要求事項 | リスク | 機会 |

| 取引先 | 適切な情報の取扱い | 不適切な取扱いによる信頼低下

→案件減少 |

適切な対応による信頼向上

→受注の維持/増加 |

| 法令順守 | 未順守による信頼低下

→案件減少 |

順守による信頼向上

→受注の維持/増加 |

|

| 株主 | セキュリティインシデントの未然防止 | セキュリティインシデントの発生

→ブランドイメージの低下 |

セキュリティインシデントの発生数減少

→ブランドイメージの向上 |

| 従業者 | 情報セキュリティに関する教育 | 機密情報/ノウハウの流出 | 組織の価値向上 |

| 必要な情報へのアクセス | 機密情報/ノウハウの流出 | 効果的・効率的な業務

→競争力アップ |

|

| 個人情報の保護 | 不適切な情報の取扱い

→信頼低下 |

従業者から信頼向上

→人材の確保 |

|

| 国・自治体 | 法令・その他規範の順守 | セキュリティインシデント発生時の不適切な対応

→社会的信頼の低下 |

社会的信頼の向上 |

| 全ての利害関係者 | 気候変動(自然災害)対応 | 非常時の対応不整備

→取引停止や従業者の退職等 |

適切な対応による信頼向上

|

| 作成する文書 | ⚫︎ ISMS適用範囲

⚫︎ レイアウト図 ⚫︎ ネットワーク図 |

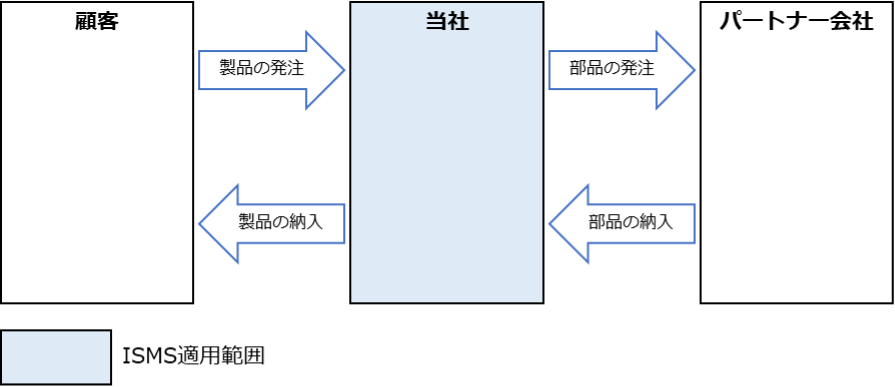

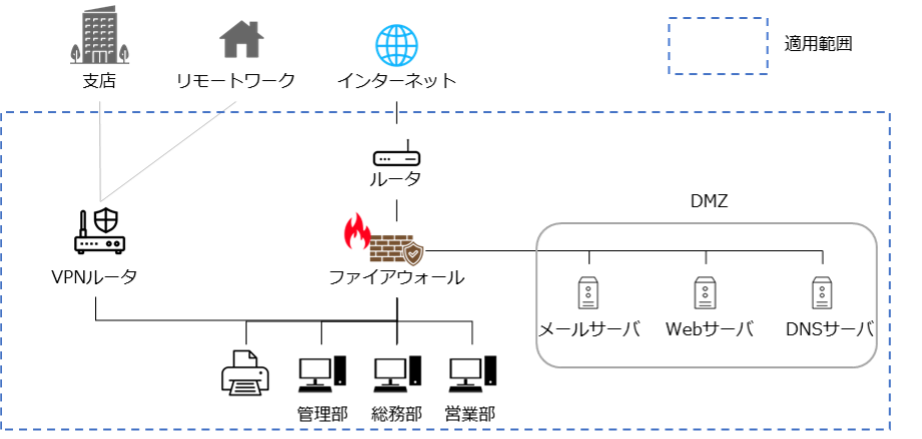

ISMSの適用範囲は、必ずしも会社全体とする必要はありません。特に大企業の場合には、特定の業務や特定の部門に限定してISMSを構築することがあります。例えば、ある取引先の要請によってISMSを構築する場合、その取引先と取引のある部門に適用範囲を限定するケースがあります。

中小企業の場合には、会社全体を適用範囲とすることが多いので、特段の理由がない限り、会社全体を適用範囲にするとよいでしょう。

「情報セキュリティマネジメントシステムの適用範囲の決定」では、ISMSを適用するところと、そうではないところの境界およびその適用される範囲内で、規格の要求事項がどのように適用できるかを決定するよう要求しています。規格などの要求事項によって定められる改善すべき範囲を、適用範囲といいます。

適用範囲の決定に際しては、考慮しないといけない3つの事項があります。2つはこれまでに説明した「外部および内部の課題」と「要求事項」です。もう1つは、「組織が実施する活動と、他の組織が実施する活動との間のインターフェースおよび依存関係」です。異なる部署や委託先など他の組織との業務プロセスにおける依存度を見ながら、適用範囲を広げるのか、分離しておくのかを検討することになります。

インターフェースおよび依存関係の記入例

図51. インターフェースおよび依存関係の記入例

適用範囲を組織の一部とした場合、同じ組織内に適用範囲の内と外という境界ができることになります。適用範囲の境界について、いくつかの観点から明確にしておく必要があります。

| 人的・組織的境界 |

| 組織におけるどの人、どの部門が適用範囲の内側に該当するのかを明確にします。それにより、同じ社内の人であっても、適用範囲外の人を外部の人として扱うといった配慮が必要になる場合があります。 |

| 物理的境界 |

| 適用範囲とする建物や施設、部屋といった空間を明確にします。扉や壁、パーティションなどの物理的な境界によって仕切られていることが望ましいです。 |

| 技術的境界 |

| ネットワークにおいて、対象とする範囲を明確にします。物理的境界と同様に、適用範囲のIT環境の境界を明らかにし、管理しなければならない情報システムや、ネットワークの対象や範囲を明確にする必要があります。 |

| 資産的境界 |

| 業務委託を受けていたり、組織の一部を適用範囲にしたりした場合に、資産的境界が生じる場合があります。顧客から情報や資源の提供を受けた際に、それを指定された管理方法により管理するのか、自組織の管理下となるのかといった場合や、適用範囲内の部門が保有する情報でも、組織全体で共有している場合にはどう管理するのかを明確にする必要があります。 |

| 事業的境界 |

| 事業(業務)においても対象を明確にします。事業は部門を横断する場合があるため、人的・組織的境界とも合わせて対象を検討し、適用範囲を明確にする必要があります。 |

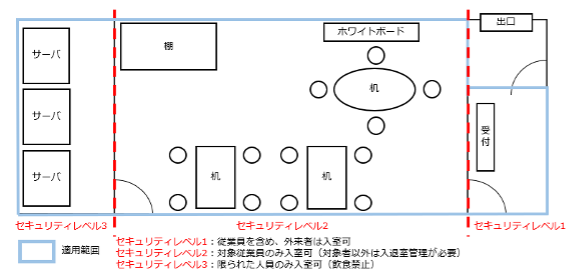

物理的境界 レイアウト図(例)

図52. 適用範囲の例(物理的境界)

物理的境界では、適用範囲とする空間を明確にし、境界線を記載します。そして境界線により区切られた空間ごとにセキュリティレベルを設定します。

技術的境界 ネットワーク図(例)

図53. 適用範囲の例(技術的境界)

ネットワークにおいて対象とする範囲を明確にするため、ネットワーク構成図を作成し、境界線を記載します。

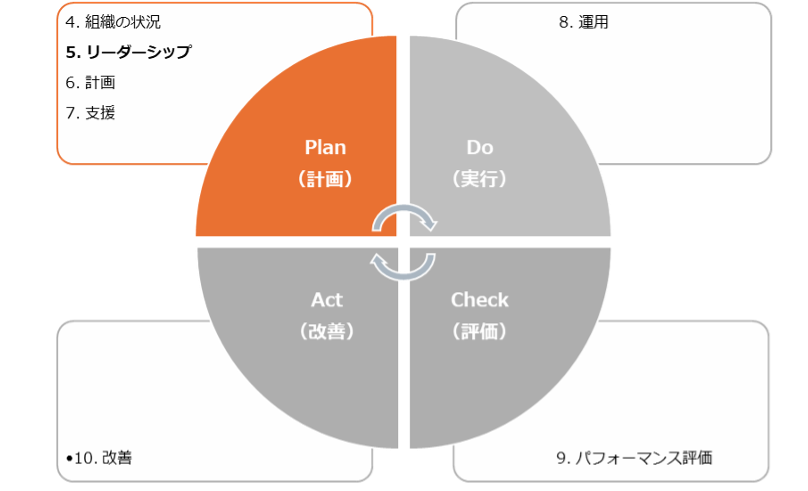

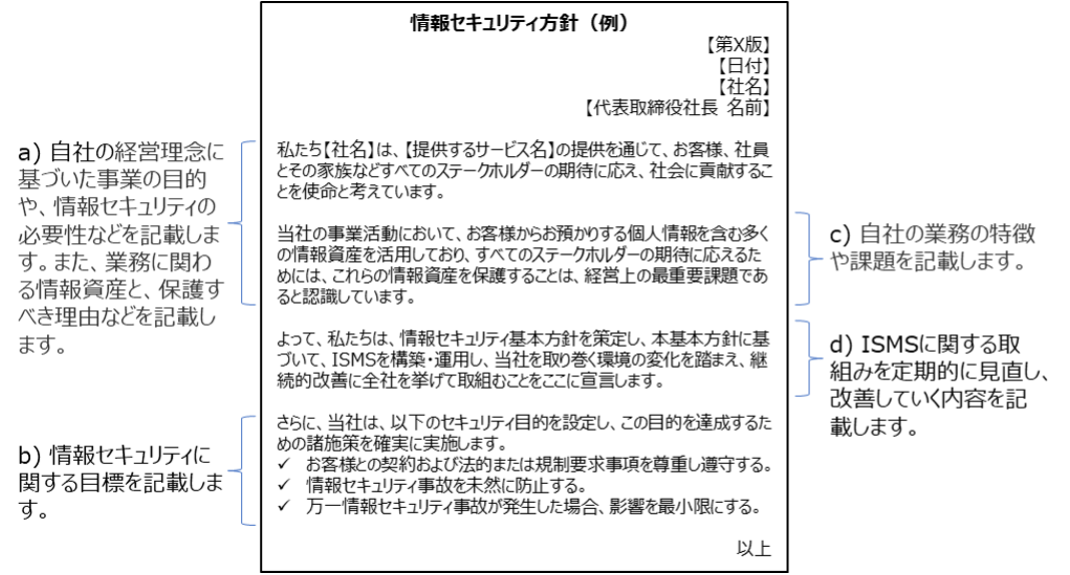

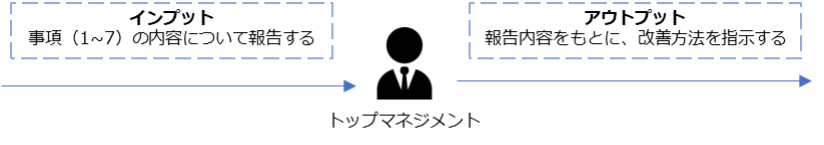

「5. リーダーシップ」は、PDCAサイクルの「Plan(計画)」に位置しており、トップマネジメントに求められる要求事項を示しています。トップマネジメントとは、ISMSの適用範囲における最高責任者のことを指します。多くの場合、トップマネジメントは、組織の社長が担う傾向にあります。「5. リーダーシップ」は、PDCAサイクルの軸であり、PDCAサイクルを回すには、トップマネジメントのコミットメント(関与、制約)が重要になります。

| 5. リーダーシップ | 作成文書(例) |

| 5.1 リーダーシップ及びコミットメント

トップマネジメントが責任を持って実行しなければならない事項が記載されています。 |

ー |

| 5.2 方針

トップマネジメントが、ISMSの目的や方向性、実施する内容について文書化し、「情報セキュリティ方針」を作成することを要求しています。 |

⚫︎ 情報セキュリティ方針 |

| 5.3 組織の役割、責任及び権限

トップマネジメントは、ISMSを運用するために必要な役割や責任、権限を各要員に割り当て、どの要員がどのような役割や責任、権限を持っているかがわかる文書を作成することを要求しています。 |

⚫︎ ISMSの運用組織図

⚫︎ 責任者または部門の名称と役割を明記した文書 |

「リーダーシップ及びコミットメント」では、ISMSのトップマネジメントが責任を持たなければならないことを要求しています。トップマネジメントは、以下の事項について責任を持って必ず行う必要があります。

| トップマネジメントが行う事項(要求事項) |

| 情報セキュリティ方針および情報セキュリティ目的を確立し、それらが組織の戦略的な方向性と両立することを確実にする

→ 組織の事業の方向性に沿った情報セキュリティ方針と、情報セキュリティ目的を策定することを要求しています。※情報セキュリティ方針、情報セキュリティ目的については後述します。 |

| 組織のプロセスへのISMS要求事項の統合を確実にする

→ 自社の業務に、情報資産を管理する手順を組み込むことを要求しています。 |

| ISMSに必要な資源が利用可能であることを確実にする

→ ISMSを構築・運用するために、必要な予算や人員など経営資源を確保しておくことを要求しています。 |

| 有効な情報セキュリティマネジメントおよびISMS要求事項への適合の重要性を伝達する

→ 従業員がISMSを構築・運用し、情報資産を適切に管理することの重要性を十分に認識できるよう、周知することを要求しています。 |

| ISMSがその意図した成果を達成することを確実にする

→ ISMSを構築・運用することにより得られる成果を明確にし、その成果を十分に得られるように取り組んでいくことを要求しています。 |

| ISMSの有効性に寄与するよう人々を指揮し、支援する

→ ISMSを構築・運用できるようにするため、従業者に対して教育を受けさせたり、定めた決まりを認識・実施させたり、従業員の意見を聞いたりするなど、サポートすることを要求しています。 |

| 継続的改善を促進する

→ ISMSを構築・運用するにあたり、従業員が不便に感じていることなど、改善が必要だと考えられる場合には、改善を進めるよう要求しています。 |

| その他の関連する管理層がその責任の領域においてリーダーシップを実証するよう、管理層の役割を支援する

→ 組織の規模や形態によって、トップマネジメントの指示が従業員に適切に伝わらない可能性があります。そのため、各部門の責任者が主導となり、従業員にトップマネジメントの指示を適切に伝え、ISMSを円滑に構築・運用できるようにすることを要求しています。 |

| 作成する文書 | ⚫︎ 情報セキュリティ方針 |

トップマネジメントは、組織の情報セキュリティに対する考え方や取組の姿勢を利害関係者に示すため、情報セキュリティ方針を文書として作成し、組織内に周知するとともに、必要に応じて、その他の利害関係者が入手できるようにします。例えば、保護するべき情報資産と保護すべき理由を明示し、利害関係者に周知します。

情報セキュリティ方針の作成方法

| 情報セキュリティ方針が満たさなければならない事項 |

| a. 組織の目的に対して適切である

b. 情報セキュリティ目的を含むか、または情報セキュリティ目的の設定のための枠組みを示す c. 情報セキュリティに関連する適用される要求事項を満たすことへのコミットメントを含む d. ISMSの継続的改善へのコミットメントを含む |

| 作成する文書 | ⚫︎ ISMS運用組織図

⚫︎ 責任者または部門の名称と役割を明記した文書 |

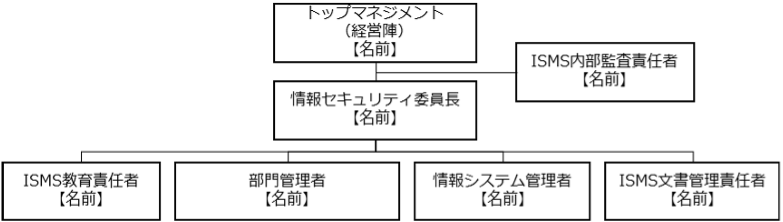

「組織の役割、責任および権限」とは、ISMSを構築・運用するために、トップマネジメントが、組織内で役割を決め、責任と権限を割り当てることです。

ある程度の規模を超えた組織になると、ISMSの実際の運用担当者や責任者は、トップマネジメントから権限を委譲された人になります。そうすると、情報セキュリティに関する取組の実態を、トップマネジメントが十分把握していないという状況になりがちです。そうならないために、ISMSの実施状況をトップマネジメントに報告する仕組みやルールを作っておく必要があります。

ISMS運用組織図の作成方法(例)

図54. ISMS運用組織図の例

ISMSの運用組織図を作成する流れを説明します。

1. トップマネジメントは、情報セキュリティ委員長を任命し、上記の事項に関する権限や責任を持たせる必要があります。そのため、トップマネジメントの下位に、情報セキュリティ委員長を配置します。

2. ISMS内部監査責任者は、内部監査を実施する際の最高責任者であり、トップマネジメントの下位に設置します。

3. 情報セキュリティ委員長は、ISMSの実施・運用をするために必要な役割を持つ責任者を任命します。情報セキュリティ委員長の下位に各責任者を配置します。

責任者または部門の名称と役割を明記した文書化の方法(例)

| 名称 | 役割 |

| 情報セキュリティ委員長 | ISMSの実施、運用について統括する |

| ISMS内部監査責任者 | ISMSとその実施状況に関わる監査を統括する |

| ISMS教育責任者 | ISMSに関する教育計画の立案と実施を行う |

| 部門管理者(情報セキュリティ委員) | ISMSの部門代表者として、部門を管理する |

| 情報システム管理者 | 情報システム部門の管理者で、情報システム管理に関する規程・規則に従い、ISMSを維持するための安全管理対策を実施する |

| ISMS文書管理責任者 | ISMSに関する文書と記録などの維持・管理を行う |

「6. 計画」は、PDCAサイクルの「P(計画)」に位置しており、リスクマネジメントの確立、情報セキュリティにおけるリスクアセスメント、リスク対応、情報セキュリティ目的の管理に関する要求事項を示しています。

本項では、リスクマネジメントで作成する文書化の方法について解説します。リスクマネジメント手順については「12章.リスクマネジメント」を参照してください。

| 6. 計画 | 作成文書(例) |

| 6.1 リスク及び機会に対処する活動

一般 特定した内外部の課題と、利害関係者のニーズおよび期待を考慮して、リスク・機会(期待する状況や結果)を決定し、対処するための活動を明確にすることを要求しています。

情報セキュリティリスクアセスメント 組織や企業の資産に対する、情報セキュリティリスクアセスメントプロセスの確立を要求しています。

情報セキュリティリスク対応 情報セキュリティリスク対応の手順を確立することを要求しています。 |

⚫︎ 資産目録(情報資産管理台帳)

⚫︎ リスクアセスメント結果報告書 ⚫︎ 適用宣言書 ⚫︎ リスク対応計画 |

| 6.2 情報セキュリティ目的及びそれを達成するための計画策定

情報セキュリティ目的を確立し、達成するための計画を策定することを要求しています。 |

⚫︎ ISMS有効性評価表 |

| 6.3 変更の計画策定

ISMSの変更が必要なときは、計画的な変更を要求しています。 |

― |

| 作成する文書 | ⚫︎ 資産目録(情報資産管理台帳)

⚫︎ リスクアセスメント結果報告書 ⚫︎ 適用宣言書 ⚫︎ リスク対応計画 |

「リスク及び機会に対処する活動」とは、「ISMSの意図した成果を達成する」「ISMSの望ましくない影響を防止・低減する」「継続的改善を達成する」の3つを実現するために、妨げとなるような機会やリスクを発見し、対処することです。平たく言えば、情報セキュリティ上のリスクに対して、適切な対策を講じることにより、情報セキュリティを確保するための活動になります。具体的には「リスクアセスメントの実施」「リスク対応策の作成と実施」「リスク対応策の有効性評価」「継続的改善」といった活動が含まれます。

リスクアセスメントは、組織や企業の資産に対するリスクの洗い出しや分析、評価を行い、リスク対応の優先順位付けをしていくプロセスになります。リスクアセスメントの実施により、リスクを評価し、事前にリスクを把握することにより必要な投資額を含め、企業が適切な対策を検討することが可能になります。

| 情報セキュリティのリスク基準を確立し、維持する |

| リスクアセスメントを実施するにあたり、リスクの重大性を評価するための目安となるリスク基準を決める必要があります。ISMSでは、リスク基準に「リスク受容基準」と「情報セキュリティリスクアセスメントを実施するための基準」を含むように明示されています。

※「12-2-1. リスク基準の確立」を参照 |

| 情報セキュリティリスクを特定する |

| 企業が掲げる目的・目標達成を阻害する可能性のあるリスクをすべて洗い出すことです。そのため、リスクの発生可能性や影響の大きさを考慮せず、少しでも企業に影響を与えそうなリスクを洗い出すことが目的となります。リスク特定として最終的な成果はリスク一覧表の作成になります。

※「12-2-2. リスクの特定」を参照 |

| 情報セキュリティリスクを分析する |

| リスク特定により特定されたリスクに対して、リスク分析を行います。リスク分析を行うことで、「企業にとって対応が必要なリスクはどれか」、「優先的に対応しなければならないリスクは何か」といったことを判断します。リスク分析による結果を、「リスクアセスメント結果報告書」に記載します。

※「12-2-3. リスクの分析」を参照 |

| 情報セキュリティリスクを評価する |

| リスク分析により算出したリスクレベルからリスク受容基準と比較し、リスク対策が必要か否かを判断します。また、算出したリスクレベルをもとに優先順位を付けます。

※「12-2-4. リスクの評価」を参照 |

資産目録(情報資産管理台帳)、リスクアセスメント結果報告書は、ISO/IEC 27001:2022の管理策「5.9 情報およびその他の関連資産の目録」に対応します。

資産目録(情報資産管理台帳)の作成方法(例)

資産目録(情報資産管理台帳)の作成方法は「12-2-2. リスクの特定」を参照してください。

リスクアセスメント結果報告書の作成方法(例)

作成した資産目録(情報資産管理台帳)から、リスクアセスメントの結果をまとめた「リスクアセスメント結果報告書」について説明します。

※下記表の「対応」の項目を記載するタイミングは、「8.運用」となります。

| No | 資産目録のNo | リスク特定 | リスク分析(一次評価) | 優先順位 | リスク対応 | 二次評価 | |||||||||||||

| 保有 | 低減 | 回避 | 移転 | 管理策 | 対応 | 重要度 | 被害発生可能性 | リスクレベル | |||||||||||

| リスク源 | 影響領域 | 事象 | 原因 | 起こり得る結果 | 重要度 | 被害発生可能性 | リスクレベル | ||||||||||||

| 1 | 9 | モバイル機器の利用ルールが十分に整備されていない | 外部 | 持出中に重要な情報を紛失・盗難 (機密性の喪失) |

【事象】に対し【リスク源】である | 機密情報などが漏えいし顧客に影響、信用喪失 | 3 | 2 | 6 | 2 | ● | モバイル機器の利用ルールを整備・強化 | 予定 | 2 | 1 | 2 | |||

| 2 | 40 | 教育が不十分なため従業者の意識が低い | 全社 | 誤送信 (機密性の喪失) |

【リスク源】ため【事象】が発生 | 機密情報などが漏えいし顧客に影響、信用喪失 | 2 | 2 | 4 | 3 | ● | 教育訓練 | 予定 | 1 | 1 | 1 | |||

| 3 | 10、11、13、26、55 | 電子の情報分類/取り扱いが明確でない | 外部 | 情報の紛失・盗難 (機密性の喪失) |

【リスク源】ため【事象】が発生 | 機密情報などが漏えいし顧客に影響、信用喪失 | 3 | 3 | 9 | 1 | ● | ・ 5.12 情報の分類、5.13 情報のラベル付け、分類ごとの情報の取扱いルール | 予定 | 2 | 3 | 6 | |||

リスクアセスメント結果報告書には、以下の内容を記載します。

| 資産目録のNo. | 重要資産の項番を記載します。

重要資産は、資産目録(情報資産管理台帳)から「情報セキュリティリスクアセスメントを実施するための基準」で決定した基準をもとに選択します。例えば、機密性、完全性、可用性の項目について、評価値が1つでも3となった資産を重要資産とします。 ※リスクによっては資産目録のNoは複数になることがあります。 ※「情報セキュリティリスクアセスメントを実施するための基準」については、「12-2-1. リスク基準の確立」を参照してください。 |

|

| リスク源 | 想定される脅威を記載します。

(例)モバイル機器の利用ルールが十分に整備されていないなど |

|

| 影響領域 | 脅威が発生した場合の影響範囲を記載します。

(例)外部、全社など |

|

| 事象 | 発生する可能性のある事象を記載します。

(例)持ち出し中に重要な情報を紛失・盗難(機密性の喪失)など |

|

| 原因 | 事象が発生する原因を記載します。

(例)【事象】に対し【リスク源】のため【事象】が発生など |

|

| 起こり得る結果 | 事象が発生した場合に起きる結果を記載します。

(例)機密情報などが漏えいし顧客に影響、信用喪失など |

|

| 一次評価 | 重要度 | 算出方法は、「12-2-2. リスクの特定」を参照してください。 |

| 被害発生可能性 | 算出方法は、「12-2-3. リスクの分析」を参照してください。 | |

| リスクレベル | 算出方法は、「12-2-3. リスクの分析」を参照してください。 | |

| 優先順位 | リスク受容基準をもとに、リスクレベルから優先順位づけを行います。

(例) 1:早急に対応、2:今期中に対応、3:今期対応が望ましい リスクレベル:9→優先順位:1 リスクレベル:4→優先順位:3 リスクレベル:6→優先順位:2 |

|

| 保有、低減、回避、移転 | リスク対応により決定した対応について「●」を記載します。 | |

| 管理策 | リスク対応により決定した内容を記載します。

(例)モバイル機器の利用ルールを整備・強化など

※附属書Aの管理策のリストは包括的なものではないので、必要に応じてリストにない管理策を採用してもかまいません。 |

|

| 対応 | 管理策の実施状況を記載します。

⚫︎ 管理策を実施した場合は「済み」 ⚫︎ 管理策を実施する予定がある場合は「予定」 ⚫︎ 管理策を実施する予定が未定の場合は「未定」 |

|

| 二次評価 | 重要度 | 算出方法は、「12-2-2. リスクの特定」を参照してください。 |

| 被害発生可能性 | 算出方法は、「12-2-3. リスクの分析」を参照してください。 | |

| リスクレベル | 算出方法は、「12-2-3. リスクの分析」を参照してください。 | |

※「二次評価」とは、リスクに対する管理策の有効性評価をするために行うものです。リスク対応を実施した結果をもとに、情報資産に対する再評価を実施します。

適用宣言書の作成方法(例)

「適用宣言書」は、ISMS認証を取得するすべての組織に作成が義務づけられています。認証を取得しない組織では、必須ではありませんが、情報セキュリティに対する取組を明確にするために「適用宣言書」を作成することが望ましいとされています。

適用宣言書は以下の内容を含むように作成します。

● 必要な管理策

● それらの管理策を含めた理由

● それらの管理策を実施しているか否か

● 附属書Aに規定する管理策を除外した理由

| 管理目的および管理策 | 適用 | 実施・未実施 | 管理策を含めた理由

管理策を除外した理由 |

規程・手順書 | ||

| 5 組織的管理策 | ||||||

| 5.1 | 情報セキュリティのための方針群 | 情報セキュリティ方針およびトピック固有の個別方針は、これを定義し、経営陣によって承認され、発行し、関連する要員および関連する利害関係者へ伝達し認識され、計画した間隔でおよび重要な変化が発生した場合にレビューすることが望ましい。 | ○ | ○ | 情報セキュリティのための経営層の方向性および支持を、事業上の要求事項、関連する法令および規則に従って規定するため | 情報セキュリティ方針 |

| 5.2 | 情報セキュリティの役割および責任 | 情報セキュリティの役割および責任を、組織の要求に従って定め、割り当てることが望ましい。 | ○ | ○ | ISMSの構築・運用を円滑に行うため | 情報セキュリティ手順書 |

| 5.3 | 職務の分離 | 相反する職務および責任範囲は、分離することが望ましい。 | ○ | ○ | 許可されていないもしくは意図しない変更または不正使用の危険性を低減するため | 情報セキュリティ手順書 |

| 5.4 | 経営陣の責任 | 経営陣は、組織の確立された情報セキュリティ方針、トピック固有の個別方針および手順に従った情報セキュリティの適用を、すべての要員に要求することが望ましい。 | ○ | ○ | ISMSの取組が、経営陣の経営戦略の一部であることを確実にするため | 情報セキュリティ手順書 |

| 5.5 | 関係当局との連絡 | 組織は関係当局との連絡体制を確立および維持することが望ましい。 | ○ | ○ | セキュリティインシデントが発生したことを迅速に報告するため | 情報セキュリティ手順書 |

| … | … | … | … | … | … | … |

適用宣言書には、以下の内容を含めます。

| 管理目的および管理策 | ISO/IEC 27001の附属書Aの管理策を記載します。

(例)5.1 情報セキュリティのための方針群など |

| 適用 | 適用または適用除外を記載します。

(例)○:適用、×:適用除外 |

| 実施・未実施 | 実施したか否かを記載します。

(例)○:実施、未:未実施、ー:適用除外 |

| 管理策を含めた理由または管理策を除外した理由 | 管理策を行う場合も理由を記載します。

(例)情報セキュリティのための経営層の方向性および支持を、事業上の要求事項、関連する法令および規則に従って規定するためなど |

| 規程・手順書 | 管理策が含まれている規程または手順書を記載します。

(例)情報セキュリティ手順書5.1.1、A-02 情報セキュリティ方針など |

情報セキュリティリスク対応計画

「リスク対応計画」は、それぞれのリスクに対して、どのような管理策を、誰が、いつまでに、どのように実施するのかを表にまとめたものになります。

リスク対応計画の作成方法(例)

リスクアセスメント結果報告書から、リスク対応を行う管理策をすべて記載し、それぞれの具体的な内容や、担当者などを記載します。リスク対応を行った場合、実績やリスク対応のステータスを記載する必要があります。

※下記表の「実績」と「ステータス」の項目を記載するタイミングは、「8.運用」となります。

| No | 管理策 | タスク | 担当 | 予定 | 実績 | ステータス | ||

| 開始 | 終了 | 開始 | 終了 | |||||

| 1 | モバイル機器の利用ルールを整備・強化 | ルール検討

関係者に周知 |

委員長 | 20XX/-/- | 20XX/-/- | 20XX/-/- | 20XX/-/- | 終了 |

| 2 | 教育訓練 | ルール検討

関係者に周知 |

委員長 | 20XX/-/- | 20XX/-/- | 20XX/-/- | 着手 | |

| 3 | 情報の分類定義

分類ごとの情報の取扱いルール ラベリング |

情報の分類定義

分類ごとの取扱いルール検討 関係者に周知 |

委員長 | 20XX/-/- | 20XX/-/- | 未着手 | ||

リスク対応計画では、以下の内容を記載します。

| 管理策 | リスクアセスメント結果報告書の管理策を記載します。

(例)モバイル機器の利用ルールを整備・強化など |

| タスク | 管理策を実施する上で、具体的な業務を記載します。

(例)ルール検討、関係者に周知 |

| 担当 | 管理策の担当者を記載します。

(例)委員長 |

| 予定 | リスク対応予定の開始日と終了日を記載します。

(例) 開始:2024/08/10 終了:2024/09/29 |

| 実績 | 開始の箇所:実際にタスクを開始した日付を記載します。

終了の箇所:実際にタスクが完了した日付を記載します。 |

| ステータス | タスクの進捗状況を記載します。

⚫︎ タスクが完了した場合は「終了」 ⚫︎ タスクを実行中の場合は「着手」 ⚫︎ タスクに着手していない場合は「未着手」 |

リスク所有者からの承認/残留している情報セキュリティリスクの受容

リスク対応計画と残留リスク(管理策の適用後に)は、リスク特定で決めたリスク所有者の承認が必要になります。リスク所有者が承認する際は、記録をする必要があるため、ワークフローやチェック欄などを用います。

(例)承認プロセスとして、作成した書類にチェック欄(電子印欄など)を作成します。

| 作成 | 承認 |

| 作成者/更新者 | 【名前】 | 作成日/更新日 | 【日付】 |

| 承認者 | 【名前】 | 承認日 | 【日付】 |

| 作成する文書 | ⚫︎ ISMS有効性評価表 |

情報セキュリティ目的の基本要件として以下の要件を満たす必要があります。

● 情報セキュリティ方針と整合している

● (実行可能な場合)測定可能である

● 適用される情報セキュリティ要求事項,並びにリスクアセスメント及びリスク対応の結果を考慮に入れる

● これを監視する

● これを伝達する

● 必要に応じて、更新する

● 文書化した情報として利用可能な状態にする

情報セキュリティ目的と、それを達成するための計画をISMS有効性評価表に記載します。

「8. 運用」で計画を実施し、「9. パフォーマンス評価」で評価を行います。

ISMS有効性評価表の作成方法(例)

※下記表の「評価」の項目を記載するタイミングは、「9. パフォーマンス評価」となります。

| 【計画】

情報セキュリティ目的 お客様との契約および法的または規制要求事項を尊重し順守する 情報セキュリティ事故を未然に防止する 情報セキュリティ上の脅威から情報資産を保護する 当社ISMSの意味を理解した活動の開始

評価指標 ISMS教育受講/合格100%(全従業者) 【備考】 取組みの初年度であるため、全従業者が活動に関与、さらには、活動を理解し、全社のセキュリティ目的の達成に向けた活動開始ができたことを確認する。

情報セキュリティ目的達成のための計画 |

||||

| 実施事項 | 必要な資源 | 責任者 | 達成期限 | 評価方法 |

| 教育による活動の意味の理解 | 適用範囲の従業者がISMS教育を受講 | ISMS事務局長 | 20XX年-月 | 受講者数および合格者数をカウントし、評価する |

| 【評価】

評価日:【20XX/00/00】 情報セキュリティ目的達成に関する評価結果(凡例 ○:有効 ×:有効ではない)

結果:〇 備考:全従業員eラーニングでのテストを100点にて合格。有効性があるものと判断する。 |

||||

ISMS有効性評価表では、以下の内容を記載します。

| 情報セキュリティ目的 | 適用範囲(組織全体、各部署ごと)でのセキュリティ目的を記載します。

(例) 重大なセキュリティインシデントを発生させない、 |

| 評価指標 | 測定可能な値を記載します。

(例)マルウェア感染の有無、システム停止の有無など |

| 実施事項 | 情報セキュリティ目的を達成するための実施内容を記載します。

(例)ウイルス対策ソフトのインストール、標的型メール訓練の実施など |

| 必要な資源 | 計画の責任者を記載します。

(例)部長各自など |

| 責任者 | 計画の責任者を記載します。

(例)部長各自など |

| 達成期限 | 計画の期限を記載します。

(例)年度末、2024年9月など |

| 評価方法 | 具体的な評価方法を記載します。

(例)年度末に発生したセキュリティインシデントをカウントし、評価するなど |

| 評価 | 情報セキュリティ目的達成に関する評価結果には、ISMSが有効だったか否かという結果を記載します。 |

「7. 支援」は、PDCAサイクルの「Plan(計画)」に位置しており、ISMSの運用をサポートするための要求事項が規定されています。

| 7. 支援 | 作成文書(例) |

| 7.1 資源

ISMSに必要な資源(人、物、金、情報)を決定し、提供します。 |

ー |

| 7.2 力量

ISMS適用範囲の要員に求められる力量(知識、技能など)を定義し、要員が力量を備えているか評価を行います。力量評価の結果、力量が不足している場合は、力量を身に付けるための教育を計画し、実施します。教育の実施後、力量を取得・維持できたか確認テストを行います。最後に、実施した教育内容を記録として保持します。 |

⚫︎ 力量確認表

⚫︎ 教育計画書 ⚫︎ 理解度確認テスト ⚫︎ 教育実施記録 |

| 7.3 認識

ISMS適用範囲のすべての要員に、以下の内容を認識させる必要があります。 ⚫︎ 情報セキュリティ方針 ⚫︎ 情報セキュリティパフォーマンスの向上によるメリットや、自身の業務とISMSの関係、実施すべきセキュリティ対策 ⚫︎ ISMSによって割り当てられた責任を果たさなかった際の影響 |

ー |

| 7.4 コミュニケーション

ISMSを運用するにあたり、必要な意思疎通ができるプロセスを確立する必要があります。 |

ー |

| 7.5 文書化した情報

ISMSに必要な文書化した情報の作成、更新、管理についての要求事項が記載されています。 |

ー |

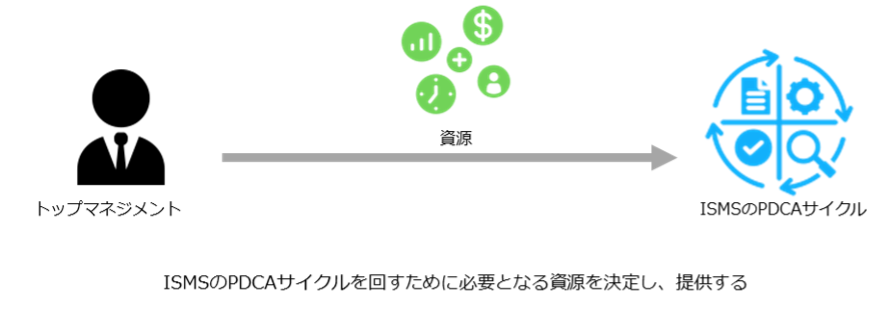

ISMSのPDCAサイクルを回すために必要な資源を決定し、利用できるようにする必要があります。必要な資源を決定し提供することは、トップマネジメントが行う必要があります。(リーダーシップ及びコミットメントの箇所で要求されています。)

資源の具体例を以下に示します。例を参考に、ISMSのPDCAサイクルを回すために自社で必要となる資源を決定し、利用可能にします。

| 資源 | 具体例 |

| 人 | ISMSを構築・運用するために必要となる要員

ISMSの推進体制の確立 必要に応じた外部の専門家など |

| 物 | 情報を処理するための機器(サーバー、ネットワーク機器など)

コミュニケーション手段(パソコン、スマホなど) 活動に必要な施設など |

| 金 | 人、物の資源を確保するための予算

要員の教育費用 ISMSの維持費など |

| 情報 | 文書化した情報

ISMSのPDCAサイクルを回すために有用な情報 情報セキュリティに関する最新情報など |

| 作成する文書 | ⚫︎ 力量確認表

⚫︎ 教育計画書 ⚫︎ 理解度確認テスト ⚫︎ 教育実施記録 |

ISMS適用範囲の要員に必要な力量(知識、技能など)を明確にし、実際に要員が力量を備えているか評価を行います。力量が不足している場合、力量を身に付けるための教育を計画し、実施する必要があります。教育の結果、力量が取得できたかを評価します。

力量確認表の作成方法(例)

要員の力量を評価し、確認するための力量確認表を作成する方法について説明します。

以下は、部門管理者の力量評価の例です。以下の手順で赤文字の箇所を自社の状況に合わせたものに修正することにより、自社に適した力量確認表を作成できます。

1. 要員ごとに、「組織の役割、責任及び権限」により割り当てられた役割や責任を果たすために必要となる力量を、「必要条件」として定義します。

2. 責任者として任命できるか否かを判断するための任命基準を定義します。

3. 定義された力量をどれほど備えているか、評価基準を決めて評価を行います。

4. 評価の結果、力量が不足している場合は教育・訓練を実施します。

5. 教育・訓練の実施後、どれほど改善できたか評価を行い、任命基準をもとに責任者として任命できるか判断します。

| 役割 | 部門管理者 | 任命基準 | A | B | C | |||||||

| 氏名 | 〇〇 ○○ | 区分 | 任命可 | 改善確認後任命可※ | 任命不可

再任命 |

|||||||

| A:項目のすべてが”3″以上。

B:項目の”2″以下について改善の予定がある。 C:項目の”2″以下について改善の予定がない。 ※改善確認までは暫定的に任命し、改善確認後に正式任命とする |

||||||||||||

| 必要条件 | 評価 | 改善予定日 | 改善内容 | 改善後評価 | 改善確認日 | |||||||

| 1 | 情報セキュリティ基本方針および社内の規程、基準などに精通していること | 2 | 20XX/-/- | ISMS構築作業を通して獲得 | 3 | 20XX/-/- | ||||||

| 2 | 情報セキュリティ基本方針および社内の規程、基準などに精通していること | 2 | 20XX/-/- | ISMS構築作業を通して獲得 | 3 | 20XX/-/- | ||||||

| 3 | 情報セキュリティ全般に関する知識があること | 2 | 20XX/-/- | ISMS構築作業を通して獲得 | 3 | 20XX/-/- | ||||||

| 4 | 公正な判断ができること | 5 | ||||||||||

| 評価基準 | 内容 | |||||||||||

| 5 | 十分な力量がある。指導・教育ができる | |||||||||||

| 4 | 力量がある。支援なしに対応ができる | |||||||||||

| 3 | 力量がある。他の支援により対応ができる | |||||||||||

| 2 | 改善の余地がある | |||||||||||

| 1 | 改善が必要 | |||||||||||

教育計画書の作成方法(例)

力量評価の結果をもとに、必要な力量を身に付けるための教育を計画します。以下の例をもとに、教育計画書の作成方法を説明します。

| 教育目的 | ISO27001認証取得のため |

| 教育対象者 | 全従業者 |

| 教育方法 | 方法:eラーニングによる自己学習、確認テスト。

委員会より、受講対象者に受講案内のメールを送付。 受講者は、案内にあるURLからeラーニングのシステムにアクセスし、受講(テキストのダウンロード)/確認テストを行う。 |

| 教育内容 | ISMSに対する意識向上

当社の方針や手順について(情報セキュリティ基本方針など) ISMSの有効性に対する自らの貢献 ISMS要求に適合しないことの意味 当社のルールの順守 |

| 実施期間 | 20XX年‐月‐日(‐)~20XX年‐月‐日(‐) |

| 教育の有効性評価 | 情報セキュリティハンドブックを用いて教育を実施。

教育終了後、アンケート/確認テストを実施し記録に残す。 確認テストは、合格点は100点以上とする。 確認テストは、合格点に達するまで繰り返す。 |

教育計画書には、以下の内容を含めます。

| 教育目的 | 教育を実施する目的を記載します。 |

| 教育対象者 | 教育を受ける対象者を記載します。 |

| 教育方法 | 教育・訓練方法は、集合研修や、職場訓練(OJT)、資格試験の受験、eラーニングなどさまざまあります。必要な力量を身に付けるために適切と考えられる方法を選択します。 |

| 教育内容 | どのような教育を実施するのか、教育内容を記載します。 |

| 実施期間 | 教育を実施する期間を記載します。 |

| 教育の有効性評価 | 必要な力量を身に付けることができたか評価する方法を記載します。

明確に評価が可能であれば、どのような方法でも問題ないです。例えば、テストやアンケートの実施が挙げられます。次のページでテストの作成方法について説明します。 |

理解度確認テストの作成方法(例)

教育の実施後、必要な力量を身に付けることができたか評価するため、教育内容に関するテストを行うことが有効です。テストは、理解度が点数という数値で可視化されるため、評価がしやすく、多くの企業が実施しています。テストの作成例は以下の通りです。

次の【 】に入る言葉として最も適したものを選びなさい(各10点)

| 設問 | 答え | ||

| 【 】とは、ISMSを構築・運用するための国際規格である。 | C | ||

| A. ISO9001 | B.ISO14001 | C.ISO27001 | |

| 情報セキュリティという言葉は、一般的に、情報の【 】、完全性、可用性を維持改善することと定義されている。 | C | ||

| A. 信頼性 | B.整合性 | C.機密性 | |

| 2024年度の当社の情報セキュリティ目標は、【 】である。 | A | ||

| A.ISMS教育受講/合格100%(全従業者) | B.予防処置の発行件数を四半期に1件以上 | C.セキュリティインシデント発生件数/2件以内 | |

| 【 】とは、企業や個人の情報を盗み取るため、特定の相手(企業組織や社員)をメールなどの手段で狙う攻撃のことです。 | A | ||

| A. 標的型攻撃 | B. ウイルス型攻撃 | C. サイバー攻撃 | |

| 標的型メール攻撃の特徴はどれか。 | B | ||

| A. 支払う必要がない料金を振り込ませるために、債権回収会社などを装い無差別に送信される。 | B. 件名や本文に、組織の担当者の業務に関係する内容が記述されている。 | C. 偽のホームページにアクセスさせるために、金融機関などを装い無差別に送信される。 | |

次の文章のうち正しいものには○、間違っているものには×を付けなさい(各10点)

| 設問 | 答え |

| ⑥ ISMSでは、情報資産とは、書類、データに加えて、ハードウェア、ソフトウェア、設備、ファームウェア(媒体など)、要員までも包括する。 | ○ |

| ⑦ 私物の外部記録媒体(USBメモリ、外づけHDDなど)の使用は原則禁止である。 | ○ |

| ⑧ 当社が重大な損失もしくは不利益を受けるような恐れのある機密情報を社外へ持ち出す場合は、責任者の許可を得て、目的地以外へ立ち寄らず、手放さない、車中に放置しないよう徹底する。 | ○ |

| ⑨ PCのログインパスワードは英数混合8文字以上のパスワードとする。 | ○ |

| ⑩ PCのパスワード付きスクリーンセーバの設定時間は、15分以内とする。 | × |

| 実施日 | 氏名 | ||

| 所属 | 得点 | 点/100点 |

● テストは、選択問題や正誤形式にすることにより採点がしやすくなります。

● 教育内容に合った問題を考え、作成します。例えば、今回の教育内容に「当社のルールの順守」が含まれているため、⑥~⑩のような設問を作成します。

教育実施記録の作成方法(例)

教育を実施した際、実施記録を文書化する必要があります。以下の例をもとに、教育実施記録の作成方法を説明します。

| 教育の名称 | ISMS教育(基本方針、目標、ルール) |

| 実施期間 | 20XX年‐月‐日(‐)~20XX年‐月‐日(‐) |

| 実施方法 | eラーニング |

| 使用テキスト | 情報セキュリティハンドブック |

| 教育の概要 | 情報セキュリティハンドブックなどによるISMSに対する意識向上

⚫︎ 当社の方針や手順について(情報セキュリティ基本方針など) ⚫︎ ISMSの有効性に対する自らの貢献 ⚫︎ ISMS要求に適合しないことの意味 ⚫︎ 当社のルールの順守 学習後にテスト実施 |

| 受講対象者・部門 | 上記教育実施期間において在籍する全従業者 |

| 参加者 | 別紙:「教育受講者一覧」を参照 |

| 備考 | 特になし |

教育実施記録には、以下のような内容を含めます。

| 教育の名称 | どのような教育を実施したのか、教育テーマを記載します。 |

| 実施期間 | 教育を実施する期間を記載します。 |

| 教育方法 | 教育・訓練方法は、集合研修や、職場訓練(OJT)、資格試験の受験、eラーニングなどさまざまあります。その中で、実際に実施した方法を記載します。 |

| 教育の概要 | 実施した教育の概要や、教育を実施した目的を記載します。 |

| 受講対象者・部門 | 教育を受講する対象者を記載します。

|

| 参加者 | 教育を実際に受講した者を記載します。以下の例のように、「教育の受講者一覧」を別紙で作成し、実施記録と分けて記載するとわかりやすくなります。 |

| No | 所属 | 氏名 | 受講日 |

| 1 | 営業 | ○○○○ | 20XX/-/- |

| 2 | 管理 | ○○○○ | 20XX/-/- |

ISMS適用範囲で働くすべての社員、従業員が情報セキュリティ方針を理解し、それを実現することの重要性を認識する必要があります。逆に、セキュリティ対策を実施せず、セキュリティ方針を実現できなかった場合、どのようなことが起きるのかについて理解する必要もあります。

具体的には、以下の内容について教育を行い、ISMSの重要性を十分理解させる必要があります。

● 情報セキュリティ方針

● 情報セキュリティパフォーマンスの向上によるメリットや、自身の業務とISMSの関係、実施すべきセキュリティ対策の具体的な内容

● ISMSによって割り当てられた責任を果たさなかった場合の組織に与える影響

これらの内容について認識を持たせるために、教育や訓練を実施します。具体的な教育・訓練の実施手順は、「力量」や「コミュニケーション」で説明します。

力量

上記の内容について、各要員が認識しているか評価を行い、認識が不十分の場合は教育を実施し、認識させます。

コミュニケーション

情報提供・共有によって、上記の内容の認識を深めるようにします。

ISMSのPDCAサイクルを回すためには、内部および外部とのコミュニケーションを円滑に行う必要があります。そのため、組織内および組織外の関係者とコミュニケーションをとる手順などを定め、必要なときに円滑なコミュニケーションが行える体制を整えておくことが重要です。コミュニケーションの手順などには、以下の内容が含まれます。

● コミュニケーションの内容

● コミュニケーションの実施時期

● コミュニケーションの対象者

● コミュニケーションの方法

ISMSに関連するコミュニケーションをとる手順を確立した例を、以下に示します。例を参考に、自社のISMSに対してPDCAサイクルを回す上で必要なコミュニケーションをとる手順を確立します。

| 内容 | 実施時期 | 対象者 | 実施者 | 方法 |

| 情報セキュリティ方針の伝達 | 随時 | 利害関係者 | トップマネジメント(ISMS事務局) | 外部

・当社HPに公表 内部 ・ISMS定期教育にて ・当社HPに公表 ・社内掲示 |

| 各見直し結果の伝達 | 見直し後、

1週間以内 |

従業者 | ISMS事務局 | 承認後、ISMS事務局より通達 |

| セキュリティ調査結果の報告 | 依頼入手時 | お客様 | ISMS事務局 | ・お客様より調査票などを入手した場合、主管部門にて回答を作成

・ISMS事務局責任者が確認の上、お客様に提出 |

| セキュリティインシデントの伝達 | 発見時 | ISMS事務局 | 発見者 | 「情報セキュリティ手順書:セキュリティインシデント対応フロー」の通り |

| 適時 | トップマネジメント | ISMS事務局 | 同上 | |

| 適時 | 関係当局 | ISMS事務局 | 同上 |

| 内容 | コミュニケーションで伝える情報 |

| 実施時期 | 伝えるタイミング |

| 対象者 | 誰に伝えるのか、情報を伝える対象者 |

| 実施者 | 誰に伝えるのか、情報を対象者に伝える者 |

| 方法 | 情報を伝える手段 |

ISMSに必要な文書化した情報の作成、更新、管理方法を決めます。

一般

以下の情報をISMSに含める必要があります。

● ISO/IEC 27001が要求する文書化した情報

● ISMSの有効性のために必要であると組織が判断した文書化した情報

以下は、ISO/IEC 27001が要求する文書化した情報の一覧です。

| 文書化した情報 | 作成する項番 |

| ISMSの適用範囲 | 「4. 組織の状況」で作成 |

| 情報セキュリティ方針 | 「5. リーダーシップ」で作成 |

| リスクアセスメントプロセスに関わる文書化された情報 | 「6. 計画」で作成 |

| リスク対応プロセスに関わる文書化された情報 | |

| 情報セキュリティ目的に関わる文書化された情報 | |

| 力量の証拠 | 「7. 支援」で作成 |

| 組織が決めた文書化された情報 | |

| ISMSのプロセス実施に関わる文書化された情報 | 「8. 運用」で作成 |

| リスクアセスメントの結果 | |

| リスク対応の結果 | |

| 監視・測定の結果 | 「9. パフォーマンス評価」で作成 |

| 監査プログラムの実施、結果に関わる文書化された情報 | |

| マネジメントレビューの結果 | |

| 不適合の内容と処置、処置の結果 | 「10. 改善」で作成 |

作成および更新

ISMSに必要な文書化した情報を作成・更新する際に、以下の事項を確実にする必要があります。

1. 適切な識別と記述

文書化した情報を識別できるよう、以下の例のように採番方法を決めたり、各文書には適切なタイトル、作成者、承認者、日付などを記載したりします。

| 文書の種類 | 採番方法 |

| 基本文書 | A-□□(01から採番を始める) |

| ISMSマニュアル | B-01 |

| 手順書 | C-01 |

| 記録類 | D-01 |

| 外部文書 | 採番せずに文書名、作成社名などの名称にて識別する |

2. 適切な形式

文書化する情報を記載する媒体として、紙や電子データなどを指定し、適切な形式(文字、図表など)を用いて読みやすく、簡潔に記載します。

3. 適切なレビューと承認

文書化した情報は、適切な承認とレビューを行い策定します。

文書化した情報の管理

ISMSの文書化した情報を管理する必要があります。

(管理方法の例)

文書化した情報は、ISMS事務局責任者が、最新版を紙の媒体としてファイリングし、キャビネットにて保管し、適用範囲内の対象者が必要なときに、必要なところで利用可能にする。

「8. 運用」は、PDCAサイクルの「Do(実行)」に位置しており、「6. 計画」で計画した活動や、要求事項を満たすための活動を実施し、管理します。そして、計画通りに実施した証拠となる情報を文書化し、保持する必要があります。

| 8. 運用 | 作成文書(例) |

| 8.1 運用の計画及び管理

「6. 計画」で計画した活動や、要求事項を満たすための活動の実施状況を管理するための一覧表を作成します。 |

ISMS年間計画表 |

| 8.2 情報セキュリティリスクアセスメント

「6. 計画」で定めたリスクアセスメントのプロセスを実施し、結果を文書化します。 |

リスクアセスメント結果報告書 |

| 8.3 情報セキュリティリスク対応

「6. 計画」で定めたリスク対応計画を実施し、結果を文書化します。 |

リスク対応計画 |

| 作成する文書 | ⚫︎ ISMS年間計画表 |

「6. 計画で決定した活動」および「要求事項を満たすための活動」を実施するにあたり必要なプロセスを計画し、ISMS年間計画表を作成します。ISMS年間計画表は、「6. 計画で決定した活動」および「要求事項を満たすための活動」の実施状況を管理するための計画表です。

ISMS年間計画表の作成方法

以下の例は、「6. 計画」で決定した活動に関する計画表の例です。

| No | 実施事項 | 文書名 | スケジュール | ||||||||

| 2024年5月 | 2024年6月 | ||||||||||

| 8 | 15 | 22 | 29 | 5 | 12 | 19 | 26 | ||||

| 6.1 | 「リスク及び機会に対処する活動」の検討 | 外部および内部の課題に対する活動の検討 | 外部および内部の課題 | ||||||||

| リスクアセスメントの実施 | 資産目録 | ||||||||||

| リスクアセスメント結果報告書 | |||||||||||

| リスク対応のための計画作成 | 適用宣言書 | ||||||||||

| (アクションプランの作成) | リスク対応計画 | ||||||||||

| 管理策(ルール)の検討 | 情報セキュリティ手順書 | ||||||||||

| 6.2 | 部門ごとに「情報セキュリティ目的及びそれを達成するための計画」を作成 | ISMS有効性評価表 | |||||||||

| No | ISO/IEC 27001の要求事項の項番を記載します。 |

| 実施事項 | 行う活動の内容を記載します。 |

| 文書名 | 実施事項で記載した活動を行う際に利用したり、作成したりする文書名を記載します。 |

| スケジュール | 実施事項を行う予定日を記載します。 |

ISMSの要求事項全体を示した計画表の例を紹介します。

前記の計画表は、ISMSの要求事項のうち「6.計画」の箇所だけを抜粋し、作成が必要な文書や、細かいスケジュールを示すことに焦点を当てたものですが、次の計画表は年間を通して実践すべき事項を記載したものとなっています。

| 期間 | 月 | ||||

| 年に1回 | 月に1回 | 四半期に1回 | 随時 | ||

| 第1四半期 | 4月 | 課題に対する活動の検討 | ⚫︎ 入退記録の確認

⚫︎ 運用チェックリストによる確認 ⚫︎ バックアップされていることの確認 ⚫︎ イベントログの確認 ⚫︎ 利用者が利用可能なソフトウェアの確認 |

⚫︎ バックアップされていることの確認

⚫︎ イベントログの確認 |

⚫︎ 「関係当局との連絡」体制の見直し

⚫︎ 法令規制一覧表の確認 |

| 5月 | ⚫︎ リスクアセスメントの実施 | 同上 | |||

| 6月 | ⚫︎ リスク対応のための計画作成(アクションプランの作成)

⚫︎ 管理策(ルール)の検討 |

同上 | |||

| 第2四半期 | 7月 | ⚫︎ 「情報セキュリティリスク対応」計画の実行 | 同上 | 同上 | |

| 8月 | ⚫︎ ISMSの有効性の評価

⚫︎ 情報セキュリティパフォーマンス |

同上 | |||

| 9月 | ⚫︎ 資産目録の見直し

⚫︎ 情報の分類 ⚫︎ アクセス権限の見直し |

同上 | |||

| 第3四半期 | 10月 | ⚫︎ システム開発の外部委託先の再審査 | 同上 | 同上 | |

| 11月 | ⚫︎ 情報セキュリティ計画

⚫︎ 情報セキュリティ継続の検証・レビュー |

同上 | |||

| 12月 | ⚫︎ 内部監査計画

⚫︎ 内部監査の実施 ⚫︎ マネジメントレビュー ⚫︎ 不適合及び是正処置のレビュー |

同上 | |||

| 第4四半期 | 1月 | ⚫︎ 主要メンバーの「力量」の評価・証拠の文書化

⚫︎ 定期教育 ⚫︎ UPSのバッテリーの確認 |

同上 | 同上 | |

| 2月 | ⚫︎ 外部審査(審査機関による更新審査)の実施 | 同上 | |||

| 3月 | ⚫︎ 情報セキュリティのための方針群のレビュー

⚫︎ 秘密保持契約書の確認 |

同上 | |||

| 追記する文書 | ⚫︎ リスクアセスメント結果報告書 |

リスクアセスメントを実施する際は、結果を「リスクアセスメント結果報告書」に追記します。

リスクアセスメント結果報告書の追記方法

リスクアセスメント結果報告書の「対応」の箇所に、管理策の実施状況を記載します。

「13-2-4. ISMS:6.計画」を参照してください。

| 追記する文書 | ⚫︎ リスク対応計画 |

リスク対応を実施する際は、結果を「リスク対応計画」に追記します。

リスク対応計画の追記方法

リスク対応計画の「実績」、「ステータス」の箇所に記載します。

「13-2-4. ISMS:6.計画」を参照してください。

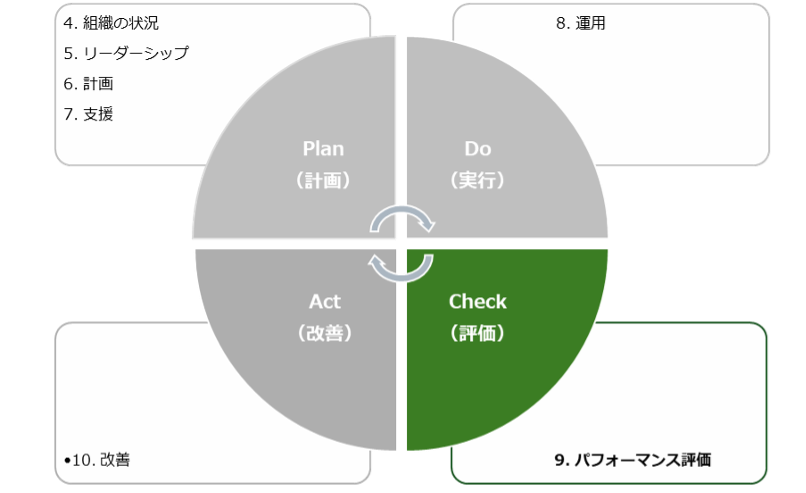

「9. パフォーマンス評価」は、PDCAサイクルの「Check(評価)」に位置しており、定めた情報セキュリティ目標を達成するための取組(構築したISMS)が有効であるか否かを評価します。

| パフォーマンス評価 | 作成文書(例) |

| 9.1 監視、測定、分析及び評価

情報セキュリティのパフォーマンスと、ISMSの有効性を評価します。 |

⚫︎ ISMS有効性評価表 |

| 9.2 内部監査

ISMSの適合性、有効性について、あらかじめ定めた間隔で監査を実施します。 |

⚫︎ 内部監査チェックリスト

⚫︎ 内部監査計画書 ⚫︎ 内部監査結果報告書 |

| 9.3 マネジメントレビュー

トップマネジメントが、ISMSの有効性を評価します。 |

⚫︎ マネジメントレビュー報告書 |

| 作成する文書 | ⚫︎ ISMS有効性評価表 |

ISMSの効果について判断するために、有効性評価を実施します。ISMSに沿って実施している活動が、情報セキュリティ目標の達成に繋がっているのか、有効に作用しているのかを評価し、課題があるのであれば改善することになります。PDCAサイクルによる継続したスパイラルアップによって、改善し続けることが重要です。計画時に定めた評価指標および評価方法により、ISMSが有効だったか、そうではなかったかを判断します。この有効性の評価は、マネジメントレビューの際にトップマネジメントが実施することが効果的です。

ISMS有効性評価表に記載する方法は、「13-2-4. ISMS:6. 計画」を参照してください。

| 作成する文書 | ⚫︎ 内部監査チェックリスト

⚫︎ 内部監査計画書 ⚫︎ 内部監査結果報告書 |

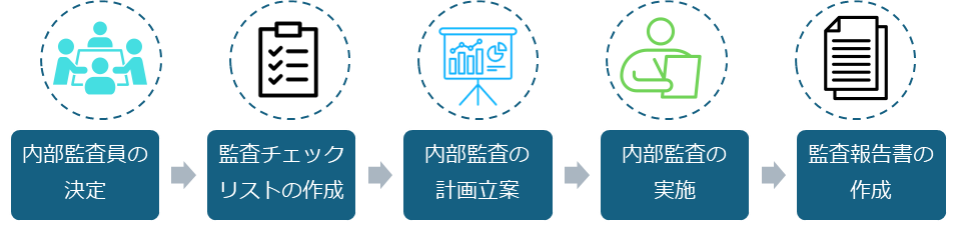

内部監査とは、社内のルールや扱っている文書がISO/IEC 27001の要求事項を満たしており、従業員などがそのルールを守って仕事をしているか否かをチェックすることです。内部監査結果報告書をもとに、マネジメントレビューで「自社のISMSはこのままでいいのか」「自社のISMSのどこに欠陥があり、どう修復しなくてはならないのか」を経営層が判断し、随時対策をとります。内部監査は一般的に以下のプロセスで進めます。

1.内部監査員の選定

内部監査とは、組織内部において、専門的知識を持った人が、経営者や役員などの立場にない第三者として、ISMSが適切に構築され、適正に運用されているか否かを評価することです。内部監査員には、監査の公正さや客観性の観点から、監査対象となる部門に所属していない者を任命する必要があります。内部監査員に資格などは不要ですが、下記に当てはまるような人が適任です。社内に適した者がいない場合は、研修により内部監査員を育成したり、外部の専門家へ依頼したりするといった手段をとることが有効です。

● ISMSの内容を理解している人

● ISMSの内部監査の体制や実施方法といった手順に関する知識を有している人

● 自社のISMSを把握している人

● 監査対象となる部署の業務内容を把握している人

2.内部監査チェックリストの作成

内部監査員がチェックリストを作成します。事前にチェックリストを作成することにより、監査するべき範囲やポイントが明確になったり、チェック漏れを減らせたり、内部監査員ごとの偏った評価を防止したりといった効果が期待できます。また、チェックリストは内部監査を行った文書記録とすることができます。

内部監査チェックリストの作成方法(例)

ISMSの項目に沿ってチェック事項をまとめ、内部監査を実施の際には確認したISMSの根拠となる確認結果や文書類を記録します。

| 監査項目 | チェック事項 | 確認結果・文書類 |

| 4. 組織の状況 | ||

| 4.1 組織及びその状況の理解 | 組織は、組織の目的に関連し、かつ、そのISMSの意図した成果を達成する組織の能力に影響を与える、外部および内部の課題を決定しているか。 | 外部および内部の課題 |

| 4.2 利害関係者のニーズ及び期待の理解 | 次の事項を決定したか。

a)ISMSに関連する利害関係者 b)その利害関係者の、情報セキュリティに関連する要求事項 |

外部および内部の課題 |

| 4.3 情報セキュリティマネジメントシステムの適用範囲の決定 | ISMSの適用範囲は、文書化されているか。 | ISMSマニュアル

ISMS適用範囲 レイアウト図 ネットワーク図 |

| 5. リーダーシップ | ||

| 5.1 リーダージップ及びコミットメント | トップマネジメントは、

a)情報セキュリティ方針および情報セキュリティ目的を確立し、それらが組織の戦略的な方向性と両立することを確実にしているか。 |

情報セキュリティ方針

質問で確認 |

| 5.2 方針 | 情報セキュリティ方針は、

e)文書化した情報として利用可能であるか。 |

情報セキュリティ方針 |

| 事前に作成する部分 | 監査時に記載する部分 | |

3.内部監査の計画立案

内部監査の計画を立てます。いつ、誰が、どの部門の誰に、何についてチェックするか、といったことを事前に段取りしておきます。

内部監査計画書の作成方法(例)

| 監査概要 | ||||||

| 監査名称 | ISO27001認証取得に関する内部監査 | |||||

| 監査目的 | ISO/IEC27001:2022認証取得に向けた当社ISMSの整備、運用状況を確認 | |||||

| 監査テーマ | ● 管理策の運用状況、および有効性の確認 ● 第一段階審査の指摘に対する改善状況の確認 |

|||||

| 監査方法 | 被監査部門に対するヒアリング、文書化された情報の閲覧、およびオフィスの視察 | |||||

| 監査基準 | JISQ27001:2022(ISO/IEC27001:2022)の要求事項、当社ISMSマニュアル、および情報セキュリティ手順書 | |||||

| 詳細監査計画 | ||||||

| No | 被監査部門名 | 監査人 | 応対者 | 日時 | ||

| 1 | 情報システム部 | ○○ ○○ | △△ △△ | 20XX/-/- 00:00 | ||

| 2 | 管理部 | ○○ ○○ | △△ △△ | 20XX/-/- 00:00 | ||

| 3 | 営業部 | ○○ ○○ | △△ △△ | 20XX/-/- 00:00 | ||

| 4 | 総務部 | ○○ ○○ | △△ △△ | 20XX/-/- 00:00 | ||

| 内部監査結果報告(予定) | ||||||

| 報告予定日 | 20XX年〇月 | |||||

| 報告手段 | 報告会の開催 | |||||

| 監査概要 | 監査の名称、目的、テーマ、方法、基準を記載します。 |

| 詳細監査計画 | 監査の対象となる部門名、監査人名、監査への対応者名、監査実施の日時といった予定を記載します。 |

| 内部監査結果報告(予定) | 監査結果の報告予定日と報告手段を記載します。 |

4.内部監査の実施

内部監査計画に沿って、内部監査チェックリストを用いて監査を実施します。

5.内部監査結果報告書の作成

内部監査の結果をとりまとめ、報告書を作成します。どの部署で、どのルールが守られなかったかといったことを明確にしておきます。内部監査結果報告書をもとに、経営層は自社のISMSをどのようにするか判断することになるため、内容に不明瞭な点や不足があると、適切な見直しができなくなってしまうため、注意が必要です。

内部監査結果報告書の作成方法(例)

| 監査名称 | ISO27001認証取得に関する内部監査 | ||||

| 監査実施日時 | 20XX年‐月 | ||||

| 監査目的 | ISO/IEC27001:2022認証取得に向けた当社ISMSの整備状況を確認 | ||||

| 監査体制 | |||||

| 被監査部門① | 情報システム部 | 監査人① | 【名前】/【社名】 | ||

| 被監査部門② | 管理部 | 監査人② | |||

| 被監査部門③ | 営業部 | 監査人③ | |||

| 被監査部門④ | 総務部 | 監査人④ | |||

| 監査総評 | ISMSの整備状況を確認 当組織でのISMSは、ISO27001:2022規格に基づく体制構築(文書化)をほぼ完了し、要求事項に対する重大な不適合は検出されなかった。全体として適切となる有効な仕組みにより運用を開始したと判断できる。また社員の周知に関しては、ISMS教育の実施などにより体制や方針などの周知を行っていた。不適合・観察事項一部ではあるが、対応が十分でない事項があったため○件を軽微な不適合、○件を観察事項とした。重大な不適合は、検出されなかった。【軽微な不適合】 |

||||

| No | 規格 | 内容 | |||

| 【観察事項】 | |||||

| No | 規格 | 内容 | |||

| 1 | 4.3情報セキュリティマネジメントシステムの適用範囲の決定 | ISMSマニュアルとネットワーク図で適用範囲の表現が同じであることの確認が難しい状況でした。ISMSマニュアルでは、ルーターまで。ネットワーク図では、ONUまで。 | |||

| 2 | 7.3認識 | 実施中のISMS教育の終了をお願いします。 | |||

| 備考 (フォローアップなど) |

次回の内部監査にて対応のフォローを行う | ||||

| 作成する文書 | ⚫︎ マネジメントレビュー報告書 |

マネジメントレビューとは、経営者(トップマネジメント)が行うレビュー活動です。トップマネジメントは、内部監査の結果や利害関係者からのフィードバックをもとに、組織のISMSが適切に運用されているか否かを判断し、必要に応じて改善方法を指示します。この活動は、少なくとも年に1回定期的に実施することが求められています。トップマネジメントに報告した内容(インプット)と、トップマネジメントの指示や提案(アウトプット)を文書化したものが、マネジメントレビュー報告書です。

インプット、アウトプットに含める必要がある内容は以下の通りです。

| インプットに含める必要がある事項 |

| 1. 前回までの指示事項に対する処置の進捗や結果

トップマネジメントから前回指示された改善活動の進捗状況や結果を記載します。初回の場合は記載しません。 |

| 2. ISMSに関連する外部および内部の課題の変化

事業の変化、法規制の改正など、昨年と比べた外部および内部の課題の変化について記載します。 |

| 3. ISMSに関連する利害関係者のニーズおよび期待の変化

「顧客や取引先、従業員、株主など利害関係者からの情報セキュリティに関する要求」の変化について記載します。 |

| 4. 情報セキュリティパフォーマンスの実績報告

以下の内容について、報告します。 ⚫︎ 不適合および是正処置 ▷不適合に対する是正処置の実施状況を報告します。 ⚫︎ 監視および測定の結果 ▷情報セキュリティパフォーマンスや、ISMSの有効性についての監視、測定結果を報告します。 ⚫︎ 監査結果 ▷内部監査の結果を報告します。 ⚫︎ 情報セキュリティ目的の達成 ▷情報セキュリティ目的の達成数や未達成数など、情報セキュリティ目的の達成状況を報告します。 |

| 5. 利害関係者からのフィードバック

利害関係者から、情報セキュリティに関する要望などについて、対応した結果を報告します。 |

| 6. リスクアセスメントの結果およびリスク対応計画の状況

リスクアセスメントにより、新しく特定したリスクや、リスク対応計画の進捗状況を報告します。 |

| 7. 継続的改善の機会

トップマネジメントに改善策を提案します。 |

| アウトプットに含める必要がある事項 |

| 継続的改善の機会

改善すべき内容について指示を記載します。 |

| 2. ISMSのあらゆる変更の必要性

ISMSに関して、次年度以降変更すべき内容について指示を記載します。 |

マネジメントレビュー報告書の作成方法(例)

| 出席者 | トップマネジメント | 【名前】 | 日時 | 20XX年〇月 | |||

| 情報セキュリティ委員長 | 【名前】 | ||||||

| ISMS内部監査責任者 | 【名前】 | 00:00~00:00 | |||||

| インプット(報告事項) | |||||||

| 1 | 前回までの指示事項に対する処置の進捗や結果 | 初回マネジメントレビューのためありません。 | |||||

| 2 | ISMSに関連する外部および内部の課題の変化 | 「外部および内部の課題」にて報告の通りです。

その後、課題の変化は発生しておりません。 |

|||||

| 3 | ISMSに関連する利害関係者のニーズおよび期待の変化 | お客様からの情報セキュリティに関する要求の変化はありませんでした。 | |||||

| 4 | 情報セキュリティパフォーマンスの実績報告 | 1)不適合および是正処置 | 20XX年〇月に実施した初回の内部監査により検出された“観察事項”1件は、是正対応中です。

今月末までに対応を予定しています。 そのほか現在対応中の不適合はありません。 |

||||

| 2)監視および測定の結果 | 次回のマネジメントレビューにて測定結果を報告します。 | ||||||

| 3)監査結果 | 【内部監査】

20XX年〇月に1回目の内部監査を実施し、主にISMSの文書類整備状況の確認を行いました。 ①ISO27001規格に基づく体制構築(文書化)をほぼ完了し、要求事項に対する重大な不適合は検出されませんでした。全体として適切な仕組みにより運用を開始したと判断します。 ②一部ではありますが、対応が十分でない事項があり、観察事項1件が検出されました。 詳細は、「内部監査結果報告書」(20XX年〇月)にて報告の通りです。 |

||||||

| 4)情報セキュリティ目的の達成 | 次回のマネジメントレビューにて報告します。 | ||||||

| 5 | 利害関係者からのフィードバック | お客様からのクレームは現状ありませんでした。 | |||||

| 6 | リスクアセスメントの結果およびリスク対応計画の状況 | 【リスクアセスメントの状況】

「情報リスクアセスメント結果報告書」(20XX年〇〇月〇〇日)にて報告の通りです。 【リスク対応計画の状況】 リスク対応計画にリストアップした管理策:○件 対応が終了した管理策:○件 対応が終了していない管理策2件は以下の通りです。 ※詳細は、「リスク対応計画」(作成:20XX年〇〇月〇〇日、見直:20XX年〇月)にて報告の通りです。 |

|||||

| 7 | 継続的改善の機会 | 現状はISMSを従業者が理解するための活動を主として行っています。 | |||||

| アウトプット(トップマネジメントの指示事項) | |||||||

| 1 | 継続的改善の機会 | 現状認識している各課題を確実に実施すること。 | |||||

| 2 | ISMSのあらゆる変更の必要性 | コンサルタント会社のひな形にとらわれず、より当社の状況を反映した仕組み・ルールに見直しを行っていくこと。 | |||||

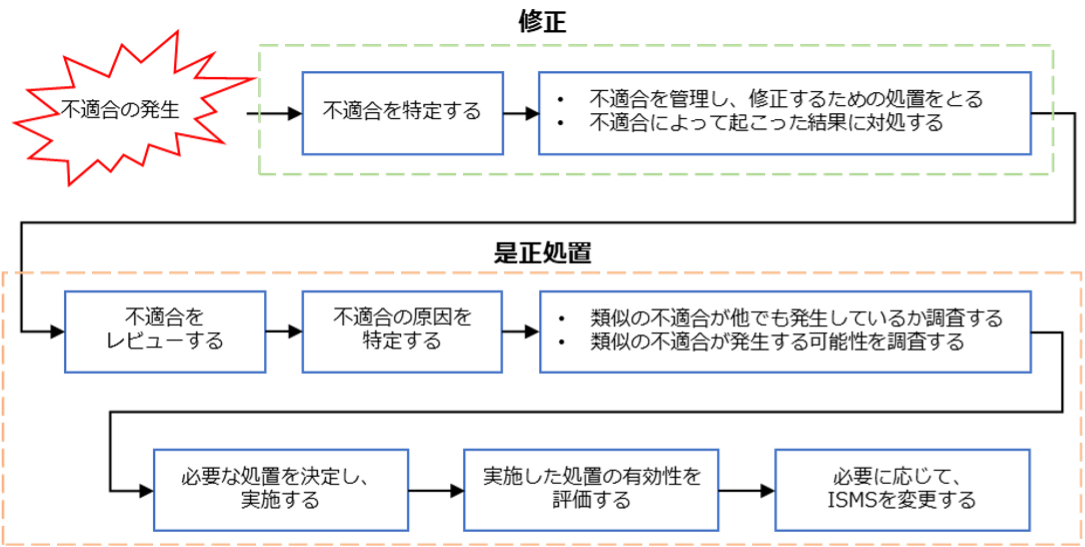

「10. 改善」は、PDCAサイクルの「Act(改善)」に位置しており、ISMSの改善を行います。

| 10. 改善 | 作成文書(例) |

| 10.1 継続的改善

ISMSのPDCAサイクル(「4. 組織の状況」から「10. 改善」までの活動)を継続して実施し、情報セキュリティパフォーマンスを向上させるために必要となる改善を行っていきます。具体的には、情報セキュリティ方針や情報セキュリティ目的の計画、リスクアセスメントやリスク対応をもとに決定した管理策の実施を継続して行い、改善していきます。 |

ー |

| 10.2 不適合及び是正処置

不適合が発生した際に是正処置を実施します。不適合とは、ISMSの要求事項を満たしていないことです。具体的には、管理策の不備や未実施、セキュリティインシデントの発生などのことです。 |

⚫︎ 是正要求書兼回答書 |

| 作成する文書 | ⚫︎ 是正要求書兼回答書 |

審査でISMSに不適合が検出された場合は、是正処置をしなければなりません。是正処置とは、不適合について、その原因を取り除き、再発防止を図る処置を指します。是正処置は以下の図に示したようなプロセスにより実施されます。

「不適合の性質および講じた処置」と「是正処置の結果」について、文書化した情報を残さなければなりません。そのため、内部監査で不適合が出た際は、是正要求書とその回答書を記載して保存することになります。

是正要求書兼回答書の作成方法(例)

前ページで説明した「不適合の性質および講じた処置」と「是正処置の結果」についての内容を記載します。

| 整理番号 | 00-00 | 対象部門 | ○○○○部門 | 発効日 | 20XX | 年 | – | 月 | – | 日 | |||||||||

| 入力情報 | 分類 | 監査 | ■ | 内部監査における指摘事項 | |||||||||||||||

| □ | 外部機関が実施した監査における指摘事項(機関名: ) | ||||||||||||||||||

| 監査年月日 | 年 | 月 | 日 | 監査者 | |||||||||||||||

| 指摘のランク | 観察事項 | 要求事項項番 | 7.2 力量 | ||||||||||||||||

| 監査以外 | □ | セキュリティインシデントの関連した改善事項 | |||||||||||||||||

| □ | 外部の利害関係者からのニーズに基づく改善事項 | ||||||||||||||||||

| □ | 内部において提案された改善事項 | ||||||||||||||||||

| □ | その他( ) | ||||||||||||||||||

| 内容 | 一部情報セキュリティ委員会担当者が仮任命のため、今後本任命を行っていく。 | 承認 | 作成 | ||||||||||||||||

| 処置計画 | 修正 | 力量の確認。任命力量確認表の更新。 | |||||||||||||||||

| 実施予定日 | 年 | 月 | 日 | ||||||||||||||||

| 評価 | 類似の不適合の有無 | 無 | 発生する可能性 | 無 | |||||||||||||||

| 原因 | 対応の認識はあり、あくまでも観察事項としての取扱いのため、原因などはなし。 | ||||||||||||||||||

| 原因を除去するための計画の必要性 | 有 | ※有の場合原因除去の計画を記載 | |||||||||||||||||

| 原因除去 | 対応の認識はあり、あくまでも観察事項としての取扱いのため、原因などはなし。 | 承認 | 作成 | ||||||||||||||||

| 実施予定日 | 年 | 月 | 日 | ||||||||||||||||

| 実施報告 | 内容 | 上記の通り、「ISMS年間計画表」を修正し、運用チェックリストによる点検を実施した。 | 承認 | 作成 | |||||||||||||||

| 実施完了日 | 年 | 月 | 日 | ||||||||||||||||

| 処置確認 | 確認 | 「ISMS年間計画表」の修正、運用チェックリストによる点検記録を確認した。 | 承認 | 作成 | |||||||||||||||

| 確認日 | 年 | 月 | 日 | ||||||||||||||||

| 有効性 | セキュリティ手順の実行、および技術的順守について、点検漏れのリスクが低減された。 | ||||||||||||||||||

| 評価日 | 年 | 月 | 日 | フォロー監査の要・不要 | |||||||||||||||