文字サイズ

文字サイズ

| 関連項目 |

| 0-1-1、6-3、 |

サイバーレジリエンス(CR: Cyber Resilience)は、組織のミッションや目標達成を阻害するサイバー攻撃、システム障害、または自然災害といった多様な事態に直面しても、その影響を最小限に食い止め、迅速に回復し、事業を継続する能力を指す概念です。従来のサイバーセキュリティ対策が「侵入を水際で防ぐ」(防御)に重点を置いていたのに対し、サイバーレジリエンスは、防御が完全ではないという現実を前提とし、「侵害を許容しつつ、いかに迅速に立ち直り、事業を継続できるか」(回復と適応)に戦略の重点を置きます。

今日の攻撃は巧妙化しており、あらゆる予防策を講じても、セキュリティ侵害を完全に防ぐことは不可能であるという認識が広まっています。この「防御の限界」という前提のもと、企業の存続能力、すなわち可用性と信頼性の確保は、事態発生後の生存能力を高める戦略的なアプローチが必須となります。サイバーレジリエンス能力の向上は、攻撃によって業務が停止した場合の大きな経済的損失を回避し、企業の経営リスクを許容可能なレベルに抑えるための必須戦略となります。特に中小企業においては、セキュリティ対策のリソースが限られていることが多く、一度の攻撃で事業継続が困難になることも考えられるため、サイバーレジリエンスの確保はビジネスの存続にとって極めて重要な要素です。

| 関連項目 |

| 13-2-7、13-2-8、15-2-5、15-2-6 |

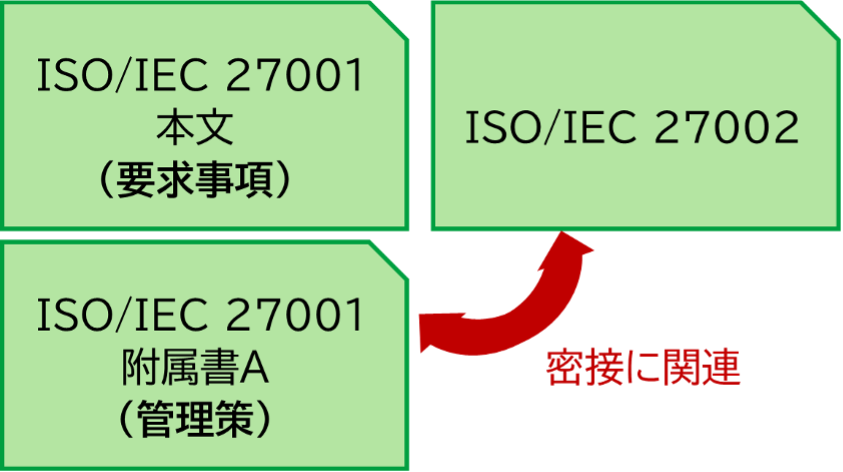

サイバーレジリエンスの概念は、情報セキュリティマネジメントシステム(ISMS)の国際規格であるISO/IEC 27001の要求事項と密接に関連しています。ISMSが目指す情報セキュリティの3要素である機密性、完全性、可用性のうち、サイバーレジリエンスは特に、情報を必要なときに使える状態を保つ 可用性(Availability)の維持に直接的に深く関連しています。

ISMSは、情報セキュリティの継続的改善をPDCA(計画、実行、点検、改善)サイクルを通じて行うことを求めており、この「改善」(Actフェーズ)の要求が、サイバーレジリエンスの核となる組織の適応能力の基盤を提供します。インシデント発生後、ISMSの「パフォーマンス評価」を通じて、活動が情報セキュリティ目標の達成に繋がっているかを確認し、課題を改善することに焦点を当てます。これにより、過去のインシデント対応から得られた教訓を体系的に組み込み、組織全体のサイバーレジリエンス能力を持続的に強化することが可能となります。

また、ISO/IEC 27002に基づき策定される管理策の多くは、サイバーレジリエンス能力の中核をなします。ハンドブックにおいて組織的対策として示されている「情報セキュリティインシデント対応」や「事業継続計画策定」(BCP)といった項目は、可用性をサイバー脅威から守るための組織的な準備体制の具体的な実装例であり、サイバーレジリエンスの基礎を成す要素となります。

図102. ISO/IEC 27001とISO/IEC 27002の関係図

東京都 「【詳細解説】AI活用とセキュリティガバナンスのための統合規格マネジメント:ISO/IEC 27001, 27002 & 42001 詳細分析レポート」をもとに作成

サイバーレジリエンスを効果的に構築するためには、ISO/IEC 27002の管理策を計画的に導入し、組織の実情に合わせて段階的に実践することが必要です。

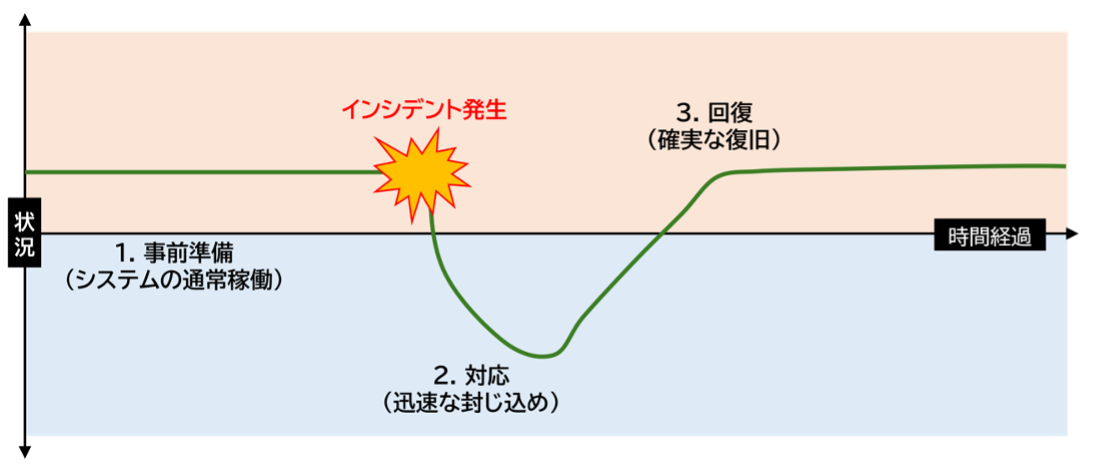

事前準備

管理策5.9 情報及びその他の関連資産の目録

管理策5.12 情報分類

● 自社が保有する情報資産を網羅的に把握する。

● 各資産の重要度と責任者を明確に定義する。

● サイバー攻撃や障害発生時に優先的に保護・復旧すべき資産を判断できる体制を確立する。

管理策 8.8 技術的ぜい弱性の管理

● ソフトウェアの更新管理を定期的に行い、パッチ適用状況を可視化する。

● 一定期間未対応の端末が存在する場合には、管理者へ通知が行われる体制を整える。

管理策 8.13 情報のバックアップ

● 重要な業務データを異なる環境へ定期的にバックアップする。

● 年1回以上の復元試験を行い、実際に復旧できることを確認する。

対応

管理策5.24 情報セキュリティインシデント管理の計画策定及び準備

管理策5.26 情報セキュリティインシデントへの対応

● インシデント発生時に備え、対応手順を明文化する。

● 報告経路・判断基準・対応責任者を明確にする。

● 初動カードや報告テンプレートを全従業員に共有する。

管理策 8.15 ログ取得

● システムやネットワーク機器の操作記録を一定期間(90日以上)保存する。

● 改ざん防止のためアクセス制御を実施する。

● クラウドサービス利用時はログ保存機能を確認し、自社要件を満たすように設定する。

管理策 5.6 専門組織との連絡

● IPA、JPCERT/CC、警察など外部機関と連絡できる体制を確立する。

● 定期的な訓練で連絡手順を検証する。

回復

管理策 5.29 事業の中断・阻害時の情報セキュリティ

管理策 5.30 事業継続のための情報セキュリティ

● 被害を最小限に抑え、早期業務再開するための復旧方針を確立する。

● IT担当者は、業務継続計画(BCP)と統合された復旧手順書を作成する。

● 重要システムごとに復旧時間目標(RTO)と復旧時点目標(RPO)を明確にする。

管理策 8.14 情報処理施設・設備の冗長性

● クラウド環境や外部バックアップを活用して冗長化を確保する。

● 復旧時には感染ファイルや不正変更の有無を確認し、安全確保後に再稼働する。

● 通信障害や停電などの非常事態に備え、代替通信手段や手作業による暫定業務プロセスを準備しておく。

学習と改善

管理策 5.27 情報セキュリティインシデントからの学習

● インシデント対応記録を残し、原因分析と改善策を文書化する。

● 得られた教訓を訓練や手順書更新に反映させ、対応力を継続的に強化する。

管理策 6.3 情報セキュリティの意識向上、教育及び訓練

● 全社員を対象とした教育を計画的に実施する。

● 年1回以上の演習で初動対応・連絡体制・復旧判断を確認し、実践的な対応力を維持する。

● 中小企業ではEラーニングや簡易シミュレーションを活用することでコストを抑えながら効果的な教育が可能です。

図103. サイバーレジリエンスを実施していくために必要な 3 要素

(出典)IPA 「サイバーレジリエンスのためのコミュニケーション ~セキュリティ担当者に必要なコミュニケーションスキル集~ 」をもとに作成

| 詳細理解のため参考となる文献(参考文献) | |

| 経済産業省「サイバーセキュリティ経営ガイドライン Ver.3.0」 | https://www.meti.go.jp/policy/netsecurity/downloadfiles/guide_v3.0.pdf |

| IPA「中小企業の情報セキュリティ対策ガイドライン(第3.1版)」 | https://www.ipa.go.jp/security/guide/sme/about.html |

| 総務省「テレワークセキュリティガイドライン(第5版) | https://www.soumu.go.jp/main_content/000752925.pdf |

| IPA サイバーレジリエンスのためのコミュニケーション ~セキュリティ担当者に必要なコミュニケーションスキル集~ |

https://www.ipa.go.jp/jinzai/ics/core_human_resource/final_project/2024/f55m8k00000070u7-att/f55m8k000000710q.pdf |