文字サイズ

文字サイズ

| 関連項目 |

| 2-1、5-2-3、5-3-3、18-2-11、18-2-12、18-2-13 |

インシデント発生時の初動対応は、被害の拡大を防ぎ、迅速な復旧を可能にするために極めて重要です。ハンドブックの「事案発生→課題の抽出→再発防止策の実施までの流れ」に基づき、以下の初動対応が実行されます。

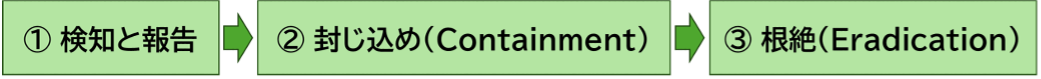

また、中小企業では、専任のセキュリティ担当者がいない場合や、外部委託に依存する体制が一般的です。そのため、Respond機能(RS)を効果的に運用するには、以下の3フェーズごとに簡潔で実践的な行動指針を明確化することが必要です。

図108. 初動対応の3フェーズ

EDRやログ監視を通じてインシデントを検知した後、直ちに情報セキュリティ責任者に報告し、対応体制を立ち上げます。

中小企業における実践指針

検知の手段

EDR・アンチウイルス警告・ログ監視・従業員からの通報などを活用し、異常を確認した場合には速やかに報告体制に従い連絡を行う。

報告の流れ

検知者は「インシデント報告書(簡易様式)」に以下の項目を記載し、IT管理責任者・経営層・外部IT支援事業者へ通知する。

● 検知日時

● 対象システム・端末

● 事象内容(例:不正メール開封、ファイル暗号化など)

● 現在の対応状況

● 連絡者氏名

外部機関への通報

被害が重大または広範な場合は、IPA「情報セキュリティ安心相談窓口」やJPCERT/CCへの報告を検討する。個人情報漏えいの可能性がある場合は、法令に基づく所轄官庁への届出も必要である。

被害の拡大を防ぐため、ネットワークの遮断やシステムの停止などの適切な措置を講じます。この際、事後分析のための証拠保全が必須であり、システムの記録(ログ)を消去しないよう注意を払わなければなりません。

中小企業における実践指針

封じ込めの目的

攻撃の拡大を防ぎ、他システムへの感染を遮断する。

過剰な停止は業務影響を拡大させるため、影響範囲の特定と段階的対応が重要である。

実施手順

● 感染・不正アクセスを受けた機器をネットワークから切り離す

(LANケーブル抜線、Wi-Fi無効化など)

● サーバーやクラウド環境では、対象インスタンスの隔離・停止を実施する

● ログ・証拠(システムイベント・アクセス履歴)を削除せずに保全する

● ディスクイメージやログファイルを安全な外部媒体にバックアップする

外部支援要請

封じ込め作業を自社で完結できない場合は、契約しているシステムベンダーやクラウドサービス事業者、ISPなどに速やかに支援を依頼する。これらの連絡先は「緊急連絡リスト」に登録し、IT-BCP文書の付録として管理しておく。

攻撃の根本原因を特定し、悪意のあるプログラムや不正アクセス経路を完全に排除します。この作業が復旧後の再発を防ぐための鍵となります。

中小企業における実践指針

根絶の目的

攻撃の原因(マルウェア、不正設定、脆弱性など)を排除し、再発を防止することである

主な作業

● 感染ファイルや不正スクリプトの削除、レジストリ修正、アクセス権再設定を実施

● セキュリティパッチ適用やアカウント再発行を行い、再侵入経路を遮断

● システム復旧前に全端末のスキャンと監視を行い、再感染がないことを確認

対応記録と報告

各作業の実施時間・担当者・結果を記録し、「インシデント対応記録」として保存します。記録内容は後続のRC(Recover)フェーズでの復旧計画や再発防止策策定(RC.IM)に活用します。

根絶フェーズ完了後は、事業継続観点でレビューを実施し、IT-BCPおよびIRPに反映します。対応ログを基に初動判断・連絡経路・封じ込め手順の有効性を分析し、年次更新を行うことが推奨されます。

| 詳細理解のため参考となる文献(参考文献) | |

| IPA「中小企業のためのセキュリティインシデント対応の手引き」 | https://www.ipa.go.jp/security/sme/ps6vr7000001buco-att/ps6vr7000001bucx.pdf |

| IPA「中小企業の情報セキュリティ対策ガイドライン(第3.1版)」 | https://www.ipa.go.jp/security/guide/sme/about.html |

| 国家サイバー統括室(NCO)「2023年度 分野横断的演習 実施報告」 | https://www.cyber.go.jp/pdf/policy/infra/NISC_enshu_20240327.pdf |

ランサムウェア攻撃からの回復を確実にするため、ハンドブックの具体的な対応策をサイバーレジリエンス体制の必須要件として組み込むべきです。

VPN接続の認証に多要素認証を実装し、接続する個人の身元を証明することは、ID/パスワード漏洩による不正侵入経路を遮断する上で最も重要な技術的対策です。

具体的な実装例

● すべてのリモート接続(VPN・クラウド管理画面など)にMFAを適用する

● スマートフォンアプリによるワンタイムパスワード方式(TOTP方式)は管理負担が少なく推奨される

● 管理者アカウントのMFAは必須とし、代替認証手段(緊急コード)を安全に保管する

重要なサーバーへのリリモートデスクトップ接続は、ジャンプサーバーからの接続のみに制限するなど、アクセス制御を強化する。これにより、攻撃者が内部に侵入した後の横展開のリスクを軽減できます。

具体的な実装例

● 外部からの接続を原則VPN経由に限定し、不要なRDPポート(TCP 3389)を閉鎖する

● 共有アカウントを廃止し、権限分離(管理者/一般ユーザー)を徹底する

● 重要データフォルダは「変更権限を持つユーザー」を限定し、アクセスログを自動保存する

定期的なバックアップは、攻撃を受けた後のデータ復元に不可欠であり、冗長化は、システムの可用性を確保し、RTOの達成を支援します。バックアップデータの完全性の確保がサイバーレジリエンスの成否を決定づけます。

具体的な実装例

ランサムウェア対策は技術を導入するだけでなく、継続的に検証し、実際に技術が機能する状態を保つことが重要です。

| 詳細理解のため参考となる文献(参考文献) | |

| IPA「中小企業のためのセキュリティインシデント対応の手引き」 | https://www.ipa.go.jp/security/sme/ps6vr7000001buco-att/ps6vr7000001bucx.pdf |

| IPA「中小企業の情報セキュリティ対策ガイドライン(第3.1版)」 | https://www.ipa.go.jp/security/guide/sme/about.html |

| 国家サイバー統括室(NCO)「2023年度 分野横断的演習 実施報告」 | https://www.cyber.go.jp/pdf/policy/infra/NISC_enshu_20240327.pdf |

| IPA「情報セキュリティ10大脅威 2025」 | https://www.ipa.go.jp/security/10threats/ |