文字サイズ

文字サイズ

サイバーセキュリティ戦略とは、国家レベルでサイバーセキュリティの確保に取り組むための基本的な方針や目標を定めたものです。2025年7月には、従来の内閣サイバーセキュリティセンター(NISC)が改組され、国家サイバー統括室(NCO)が新設されました。また、この戦略で示された「能動的サイバー防御」を実現するため、2025年5月には「サイバー対処能力強化法」が成立し、2026年の施行に向けて準備が進められています。ここでは、現行の令和7年12月23日に閣議決定されたサイバーセキュリティ戦略について紹介します。

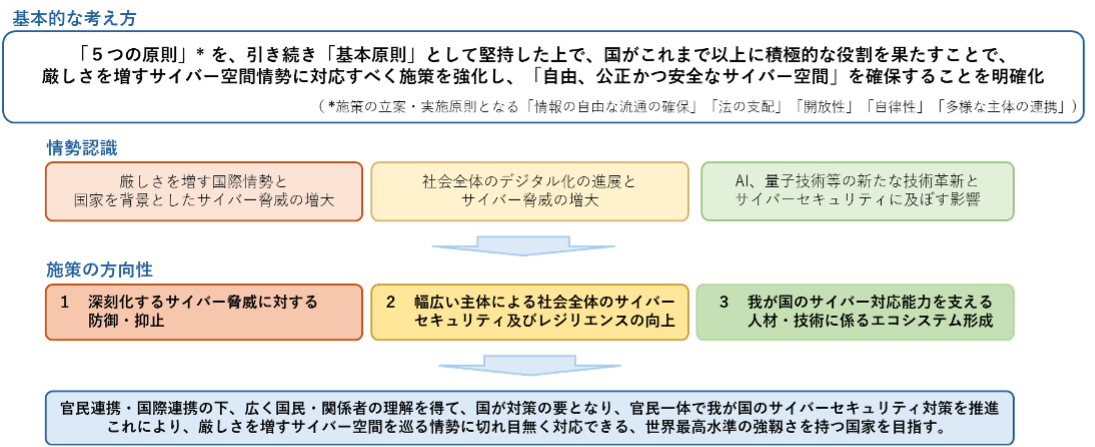

図6. サイバーセキュリティ戦略(案)の全体像

(出典)NCO「 サイバーセキュリティ戦略の概要」をもとに作成

現在、サイバー攻撃の高度化・巧妙化が進み、政府機関、重要インフラ、企業、国民生活に至るまで、社会全体が深刻なサイバー脅威に直面しており、あらゆる主体にとってサイバーセキュリティを確保することが必要不可欠な時代となっています。

本戦略では、深刻化するサイバー脅威に対して、国が要となって防御・抑止に取り組むとともに、官民連携や国際連携を強化し、「自由、公正、かつ安全なサイバー空間」を確保することを目指しており、従来の「防御・復旧」を中心とした受動的な姿勢から、脅威を未然に排除する「能動的サイバー防御(Active Cyber Defense: ACD)」へ国家の安全保障ドクトリンを根本的に転換する歴史的な分水嶺となっています。そのため、「深刻化するサイバー脅威に対する防御・抑止」、「幅広い主体による社会全体のサイバーセキュリティ及びレジリエンスの向上」、「我が国のサイバー対応能力を支える人材・技術に係るエコシステム形成」の三つの施策の柱に基づき、総合的かつ戦略的に取組を推進する方針を示しています。

サイバーセキュリティ戦略2025の最大の特徴は、「能動的サイバー防御(Active Cyber Defense)」の導入です。「能動的サイバー防御(Active Cyber Defense)」は、攻撃を受けてから対処するのではなく、攻撃の着手段階またはその準備段階において、国が主体的に介入し、被害を未然に防止する概念です。

| 能動的サイバー防御の3つの柱 |

| 1. 常時監視と情報の集約(情報の優位性確保)

従来の民間企業からの自発的な報告から、国内の通信事業者が扱う通信データ(メタデータ等)を含め、脅威情報を国が能動的に収集・分析する体制を構築するとしています。 特に、海外からの不審な通信トラフィックを検知し、攻撃者のC2サーバー(指令サーバー)を特定することが主眼となります。 2. 早期警戒と官民連携の義務化 特定された脅威情報は、被害が予想される重要インフラ事業者等へ即座に共有されます。これまでの「推奨」レベルの情報共有ではなく、法的な枠組みに基づいた「義務」としての側面が強化され、官民が一体となって防御態勢をとることが求められます。 3. 無害化措置(攻撃の無力化) サイバーセキュリティ戦略2025でも最も踏み込んだ施策となっています。国(警察庁および自衛隊のサイバー部隊)が、攻撃元となっているサーバーやボットネットに対して、データ消去や通信遮断などの技術的措置を講じて無力化することを可能にします。いわゆる「ハッキングバック」に近い措置を含み得るものであり、従来の専守防衛の解釈をサイバー空間において拡張するものと言える取り組みです。 |

| 方向性 | ○厳しいサイバー安全保障環境に対応するため、官民連携・国際連携の下、事案対処等の従来の施策に能動的サイバー防御を含む多様な手段を組み合わせることで、攻撃者側にコストを負わせ、脅威を防御・抑止

○政府から民間への積極的な情報提供 |

能動的サイバー防御などを導入したサイバー攻撃による被害を防止することが必要となります。

| 課題 |

| 1. 国家の関与が疑われるものを含む高度化・巧妙化したサイバー攻撃が常態化する中、政府機関や重要インフラ、サプライチェーン全体が標的となり得る状況となっており、従来の受動的な防御を中心とした対応のみでは、重大な被害の発生を十分に防止することが困難となっている。

2. サイバー空間における抑止の実効性を高めるためには、技術的対策にとどまらず、関係府省庁間の緊密な連携の下、法制度、運用、国際協力等を含めた総合的な取組を進める必要があるが、こうした取組を支える体制・基盤の整備は途上にある。 |

![]()

| 主な具体的施策 |

| (1)国が要となる防御・抑止

① インシデント対処の高度化による被害の拡大・深刻化の防止 ② 通信情報を含むサイバーセキュリティ関連情報の集約、効果的な分析と活用 ・NCOへの情報集約のほか、アクセス・無害化措置にも有効な分析の実施と共有 ③ アクセス・無害化措置を始めとする多様な手段を組み合わせた能動的な防御・抑止 ・能力を有する警察と防衛省・自衛隊が共同で実施する体制の構築 ・国際法許容の範囲内でNCOがNSSと連携し総合調整機能を発揮し防御、抑止 ・従前からの施策の適切な組み合わせ (施策:任意のテイクダウン、パブリック・アトリビューション、攻撃手口の公表等) ④ 体制・基盤・人材等の総合的な整備・運用

(2)官民連携エコシステムの形成及び横断的な対策の強化 ① 官民間の双方向・能動的な情報共有と対策強化のサイクルの確立 ② 官民における脅威ハンティングの実施拡大 ・脅威ハンティングの普及促進、実施等に関する基本方針の策定 ・能動的サイバー防御の手段としての位置づけを明確化、セキュリティ能力の向上 ③ 演習の体系的な実施

(3)国際連携の推進・強化 ① 同盟国・同志国等との情報・運用面での協力 ② インド太平洋地域におけるサイバー安全保障分野の対応能力向上の支援・推進 ③ 国際的なルール形成の推進 |

(出典)NCO「 サイバーセキュリティ戦略の概要」をもとに作成

| 方向性 | ○様々な主体に求められる対策及び実効性確保に向けた方策の明確化・実施(政府機関等が範となり対策)

○デジタル化とセキュリティ確保の同時推進 |

継続的な対策基準の見直しとともに、サプライチェーンを通じたサイバーセキュリティ及びレジリエンスの確保が必要となります。

| 課題 |

| ⚫︎ サイバーセキュリティ対策や対応能力に差が生じれば、特定の脆弱性を起点として被害が連鎖・拡大し、社会全体の機能停止や混乱を招く恐れがある。

⚫︎ 中小企業・小規模事業者や地方公共団体においては、体制・人材・ノウハウの制約から、レジリエンス確保に向けた取組が十分に進んでおらず、社会全体としての対応力向上を図る必要がある。 |

![]()

| 主な具体的施策 |

| (1)政府機関等におけるサイバーセキュリティ対策の強化

① 対策水準の向上と継続的な見直し ・ISMAPなどの継続的な見直し ② 政府機関等の監視体制・インシデント対応力の更なる強化・高度化 ・CYXROSSセンサーの導入による監視・分析等、GSOCによる政府横断的な不正な通信の監視等の取組の強化・高度化 ③ 強靱な政府情報システムの構築と運用 ・稼働状況等を監視するシステム(COSMOS)やリスクを常時把握するしくみ(CRSA)の整備 ・「セキュリティ・バイ・デザイン」の徹底 ④ 政府機関等におけるサイバーセキュリティ人材の育成・確保と体制の強化

(2)重要インフラ事業者・地方公共団体等におけるサイバーセキュリティ対策の強化 ① 重要インフラ事業者等におけるサイバーセキュリティ対策の強化 ② 地方公共団体におけるサイバーセキュリティ対策の強化 ③ 大学等におけるサイバーセキュリティ対策の強化

(3)ベンダー、中小企業等を含めたサプライチェーン全体のサイバーセキュリティ及びレジリエンスの確保 ① セキュアバイデザイン原則等に基づくベンダー等における責任あるサイバーセキュリティ対策の取組の推進 ・「JC-STAR」制度の更なる制度構築と社会全体での活用促進 ② サプライチェーンを通じたサイバーセキュリティ及びレジリエンスの確保 ・「サイバー・フィジカル・セキュリティ対策フレームワーク」の活用促進 ・サプライチェーンにおけるリスクに応じて各企業が取るべきセキュリティ対策の水準を可視化・確認する制度の整備、普及促進 ・セキュリティ対策評価制度の実施(令和8年度末より運用予定) ③ 中小企業を始めとした個々の民間企業等における対策の強化 ・ガイドライン等の整備・ひな形の提示

(4)全員参加によるサイバーセキュリティの向上

(5)サイバー犯罪への対策を通じたサイバー空間の安全・安心の確保 |

(出典)NCO「 サイバーセキュリティ戦略の概要」をもとに作成

サイバーセキュリティ戦略2025では、「JC-STAR(Japan Cyber Security Technical Assessment Requirements)」について触れています。「JC-STAR」とは、製品(モノ)のセキュリティに関して認証制度を導入する取り組みです。2024年8月に経済産業省が公表した「IoT製品に対するセキュリティ適合性評価制度構築方針」に基づき構築された制度で、インターネットとの通信が行える幅広いIoT製品を対象として、共通的な物差しで製品に具備されているセキュリティ機能を評価・可視化することを目的としています。

JC-STAR制度の適合レベル

| レベル | 位置付け | 適合基準 | 評価方式 |

| ★4 | 政府機関等や重要インフラ事業者、地方自治体、大企業の重要なシステムでの利用を想定した製品類型ごとの汎用的なセキュリティ要件を定め、それを満たすことを独立した第三者が評価して示すもの | 製品類型別 | 第三者認証 |

| ★3 | |||

| ★2 | 製品類型ごとの特徴を考慮し、★1に追加すべき基本的なセキュリティ要件を定め、それを満たすことを製品。ベンダーが自ら宣言するもの | 自己適合宣言 | |

| ★1 | 製品として共通して求められる最低限のセキュリティ要件を定め、それを満たすことを製品ベンダーが自ら宣言するもの | 製品類型共通 |

(出典)IPA「 IoT製品のセキュリティ確保に向けて」をもとに作成

本制度では、サプライチェーンにおけるリスクを対象にした上で、各企業の立ち位置に応じて必要なセキュリティ対策を提示するため、複数のセキュリティ対策の段階★を設けました。大企業や重要インフラ事業者の防御が強固であったとしても、その取引先(中小企業)を踏み台にした攻撃(サプライチェーン攻撃)が防げなければ意味がないと政府は結論づけており、中小企業においては、「サプライチェーンセキュリティ」の厳格化に伴って、非常に影響が大きい制度と言えます。

制度の仕組みと格付け(Star Rating)

| レベル | 位置付け |

| ★4

(高度レベル) |

24時間の監視体制(SOC)、高度な侵入検知、外部監査の受審など、国際基準(NIST SP800-171等)に準拠した最高レベルの対策。重要インフラ事業者や防衛産業の一次請け(Tier 1)に必須となる。 |

| ★3

(標準レベル) |

組織的なリスク管理体制、インシデント対応計画の策定、定期的な教育などが実施されているレベル。中堅企業や重要なサプライヤーに求められる。 |

| ★2

(基礎レベル) |

「SECURITY ACTION」の宣言や、基本的なウイルス対策、パスワード管理などが実施されているレベル。一般的な中小企業に最低限求められる水準。 |

| ★1

(基礎レベル) |

取引条件としての活用

この制度の核心は、評価結果が発注企業(大企業)による取引先選定の基準として活用される点です。政府は、重要インフラ事業者や政府調達において、一定以上のランク(例:★3以上)を持つ企業のみを入札に参加させる、あるいは取引を継続するという方針を打ち出しています。また、大企業に対しても、公正取引委員会との調整を経て、下請法に抵触しない範囲で取引先にセキュリティ対策を要請・確認することを推奨するガイドラインを策定中です。

これにより、セキュリティ対策が不十分な中小企業は、技術力や価格競争力があっても、サプライチェーンから排除されるリスクが現実のものとなりました。

| 方向性 | ○ 産学官を通じたサイバー人材の確保・育成

○ 国産を核とした、新技術・サービスの創出 |

社会全体のサイバーセキュリティおよびレジリエンス向上を具現化し、サイバーセキュリティ水準を高めるために、それを支える技術と人材の確保が必要となります。

| 課題 |

| ⚫︎ サイバーセキュリティに関する先端技術の研究開発や実装の重要性が高まる一方、研究開発から社会実装、事業化、人材育成までを一体的に循環させるエコシステムの構築が十分とは言えず、人材育成と技術開発を相互に促進する仕組みを整備し、官民・産学の連携の下で継続的に強化していく必要がある。 |

![]()

| 主な具体的施策 |

| (1)効率的・効果的な人材の育成・確保

① 人材フレームワークの整備と効果的な運用 ④ サイバーセキュリティ人材の育成に資する教育や演習・訓練の更なる充実 ・「数理・データサイエンス・AI教育プログラム認定制度」「セキュリティ・キャンプ」等の若年層を含む多様な学びの充実化

(2)新たな技術・サービスを生み出すためのエコシステムの形成

(3)先端技術に対する対応・取組 ① AI技術の進展と普及に伴う対応・取組 ② 量子技術の進展に伴う対応・取組 ・2035年までを目指した政府機関等における耐量子計算機暗号(PQC)への移行 ・量子暗号通信(QKD)について、テストベッド(実証基盤)の広域化・高度化

|

(出典)NCO「 サイバーセキュリティ戦略の概要」をもとに作成

| One Point |

| サイバーセキュリティ基本法 サイバーセキュリティ基本法は、サイバーセキュリティに関する施策を総合的かつ効率的に推進するため、基本理念や国の責務などを定めています。また、サイバーセキュリティ戦略の策定およびそのほかサイバーセキュリティに関する施策の基本となる事項を規定します。 |

| 詳細理解のため参考となる文献(参考文献) | |

| サイバーセキュリティ戦略の概要 | https://www.cyber.go.jp/pdf/policy/kihon-s/cs_strategy2025_abstract.pdf |

| サイバーセキュリティ戦略2025 | https://www.cyber.go.jp/pdf/policy/kihon-s/cs_strategy2025.pdf |

| セキュリティ要件適合評価及びラベリング制度(JC-STAR) | https://www.ipa.go.jp/security/jc-star/index.html |

| 【詳細解説】2025年サイバーセキュリティ戦略における能動的サイバー防御への転換と中小企業エコシステムへの深層的影響 | https://www.cybersecurity.metro.tokyo.lg.jp/links/689/index.html |

NCOは、国のサイバーセキュリティ対策について、令和6年度年次報告・令和7年度年次計画を整理した「サイバーセキュリティ2025」を公表しています。「サイバーセキュリティ2025」は「骨太の方針」の実現手段として、デジタルトランスフォーメーション(DX)の推進と、それに伴うサイバーセキュリティ対策の強化が明示されており、両者は中小企業支援の両輪として位置づけられています。

この方針に基づき、「サイバーセキュリティ2025」は、DXの加速に伴うサイバーリスクの増大を踏まえ、中小企業を含む社会全体の経済安全保障、事業継続、国民の安心・安全を支えるための包括的な施策群を体系的に、そして、サイバーセキュリティ基本法が定める3つの政策目的と、サイバーセキュリティ戦略の3つの施策推進の方向性に従って整理されています。

| サイバーセキュリティ基本法が定める3つの政策目的 |

| ⚫︎ 経済社会の活力の向上及び持続的発展

⚫︎ 国民が安全で安心して暮らせる社会の実現 ⚫︎ 国際社会の平和及び安全の確保並びに我が国の安全保障に寄与すること |

| サイバーセキュリティ戦略の3つの施策推進の方向性 |

| ⚫︎ デジタル改革を踏まえたデジタルトランスフォーメーション(DX)とサイバーセキュリティの同時推進

⚫︎ 公共空間化と相互連関・連鎖が進展するサイバー空間全体を俯瞰した安全・安心の確保 ⚫︎ 安全保障の観点からの取組強化 |

2024年度の振返りではサイバー攻撃が質・量ともに一段と高度化したことが記載されていて、特に顕著だったのは、中小企業を狙ったランサムウェア攻撃の増加と、サプライチェーンを標的とした攻撃の深刻化であるとし、政府機関や重要インフラへの攻撃も継続的に発生し、国家レベルの脅威として記載されています。

上記を背景に本書は国家及び社会全体のサイバーセキュリティ水準を向上させることを目的として記載されています。特に、サイバー攻撃が巧妙化・複合化し、地政学的なリスクとも連動する中で、国民、企業、政府機関などが一体となって取り組むべき方向性を提示しており、主要な柱として以下3つを挙げることができます。

| 主要な柱 |

| ① 重要インフラの安定稼働と安全性確保:

・ 日本国内の電力、交通、医療などの重要インフラに対してのDDoS攻撃が発生しました。これにより、サービスの停止やシステム障害が生じ、社会的な影響が広範囲に及んでいます。ゼロデイ脆弱性などを悪用した高度な手法が用いられたことが明らかになっており、こうした状況を受け、政府は国家安全保障戦略に基づき、電力、通信、金融などの基幹システムをサイバー攻撃から守る方針を打ち出しています。 ② サプライチェーン全体のセキュリティ強化:サプライチェーンを構成する中小企業がサイバー攻撃の主な標的となっており、2024年上半期に報告されたランサムウェア被害のうち約58%が中小企業に集中しています。こうした攻撃は、個別企業の被害にとどまらず、サプライチェーン全体に波及するリスクを孕んでいます。大企業だけでなく、その取引先である中小企業を含めた、サプライチェーン全体の防御体制を構築することが急務となっています。 ③ 国民一人ひとりのセキュリティ意識向上と対策推進:サイバー攻撃の手口は年々巧妙化しており、個人レベルでも被害を受ける可能性が高まっています。政府は、セキュリティ教育の普及や注意喚起の強化、万が一被害に遭った際の対応手順の周知などを通じて、個人のデジタルリテラシーを高め、日々の生活におけるセキュリティ対策の向上を図っています。 |

「サイバーセキュリティ2025」では中小企業を含む社会全体の経済安全保障、事業継続、国民の安心・安全を支えるための包括的な施策群を体系的に整理しており以下のような課題や取組などが説明されています。

| 中小企業における課題 |

| ① 専門人材の不足

・セキュリティ専門人材の確保が困難 ・セキュリティ専任者の不在、また業務の兼任 ・最新の脅威や技術に対応する体制や知識の不足 ・経営層のセキュリティ意識の不足

② 予算の制約 ・システム導入や外部専門家への委託などのセキュリティ対策の予算が不足 ・法令やガイドラインへの対応、第三者認証の取得なといったコスト負担

③ 情報不足と対策の遅れ ・最新の脅威や攻撃手法、対策事例に関する情報の収集・共有の不徹底 ・インシデント発生時の初動対応や関係機関との連携体制が未整備 ・ガイドラインやチェックリストの周知が不徹底

④ サプライチェーン攻撃のターゲット化 ・サプライチェーン全体のリスクの増大化 |

中小企業が今すぐ取り組めるステップ

| アクション | 内容 | 利用方法 |

| SECURITY ACTIONを宣言 | 最初の一歩として社内状況をチェックし、対外的信頼性を向上 | SECURITY ACTION セキュリティ対策自己宣言 |

| お助け隊サービスの導入 | 地域事業者からセキュリティ診断・設定支援を受ける | サイバーセキュリティお助け隊サービス制度 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構 |

| 支援士との連携 | 継続的な体制構築と社員教育 | 登録セキスペを探すなら「検索サービス」 | デジタル人材の育成 | IPA 独立行政法人 情報処理推進機構 |

| JC-STAR製品を活用 | IoT機器等における製品選定の信頼性向上 | セキュリティ要件適合評価及びラベリング制度(JC-STAR) | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構 |

| J-CSIP等の公開情報収集 | 脅威動向と推奨対策を自社に反映 | サイバー情報共有イニシアティブ J-CSIP(ジェイシップ) | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構 |

| 地域研修に参加 | 社員のセキュリティ意識向上・行動変容 |

(出典) NCO「サイバーセキュリティ2025」をもとに作成

| 詳細理解のため参考となる文献(参考文献) | |

| サイバーセキュリティ2025 | https://www.nisc.go.jp/pdf/policy/kihon-s/250627cs2025.pdf |

| 「サイバーセキュリティ2025」(NISC 2025年6月公表)要約 | https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/630/index.html |