文字サイズ

文字サイズ

企業や組織にはさまざまなセキュリティ上のリスクが存在しています。これらのリスクを効率的に管理するには、リスクマネジメントを行う必要があります。

リスクマネジメントを理解するために必要となる「脅威」、「脆弱性」、「リスク」といった用語の定義や関係性を説明します。次に、リスクを増大させる要因となる「脅威」や「脆弱性」の識別方法を説明します。

| 主な用語の定義 |

| 脅威

システム又は組織に損害を与える可能性がある、望ましくないインシデントの潜在的な原因。例えば、コンピュータウイルスなどのマルウェア、不正アクセス、DDoS攻撃、窃盗や破壊行為などの犯罪のような意図的な人為的脅威、機器の故障や操作ミスのような偶発的な人為的脅威、地震や洪水のような環境的脅威がある。 |

| 脆弱性

1つ以上の脅威によって付け込まれる可能性のある、情報システムやネットワーク、アプリケーション、セーフガード(管理策)、施設・設備などに存在する欠陥や弱点。例えば、セキュリティホールと呼ばれるソフトウェアの欠陥・不具合を指す。 |

| インシデント

事故・出来事のこと。セキュリティでは、情報の漏えいや改ざん、破壊・消失、情報システムの機能停止またはこれらにつながる可能性のある事象。コンピュータウイルスの感染、不正アクセスの発生、システム障害やネットワーク障害、情報システム関連の内部不正行為、災害や事故によるデータ・設備の損失など。 |

| 資産

組織にとって価値があるもの。 |

| 情報資産の重要度

機密性・完全性・可用性が損なわれた場合の事業に対する影響や、法律で安全管理義務があるなどの観点から、情報資産の重要度を判断する。 |

| セーフガード(管理策)

脅威から情報資産を守るための対策や管理的・技術的手段。施設の入退室管理、監視カメラの設置、防犯装置の導入などの物理的な対策、ファイアウォール、アンチウイルスソフト、アクセス制御、暗号化、バックアップなどの技術的対策、情報セキュリティポリシーの策定、教育訓練の実施、インシデント対応手順の整備、監査の実施、担当者の資格管理、従業員教育、守秘義務の徹底などの管理的対策がある。 |

| リスク

目的に対する不確かさの影響。情報セキュリティにおいては、脅威が組織に損害を与える可能性と損害の度合い。 |

| 残留リスク

さまざまな対策(セーフガード)を講じた後に残るリスク。残存リスクともいう。 |

| リスク値

リスクの大きさのこと。「情報資産の重要度(あるいはリスクが顕在化したときの被害の大きさ)」と「機密性・完全性・可用性を損なう事象の発生確率」の積で求められる。高、中、低のような段階評価を用いる場合と定量的に計算する場合がある。 |

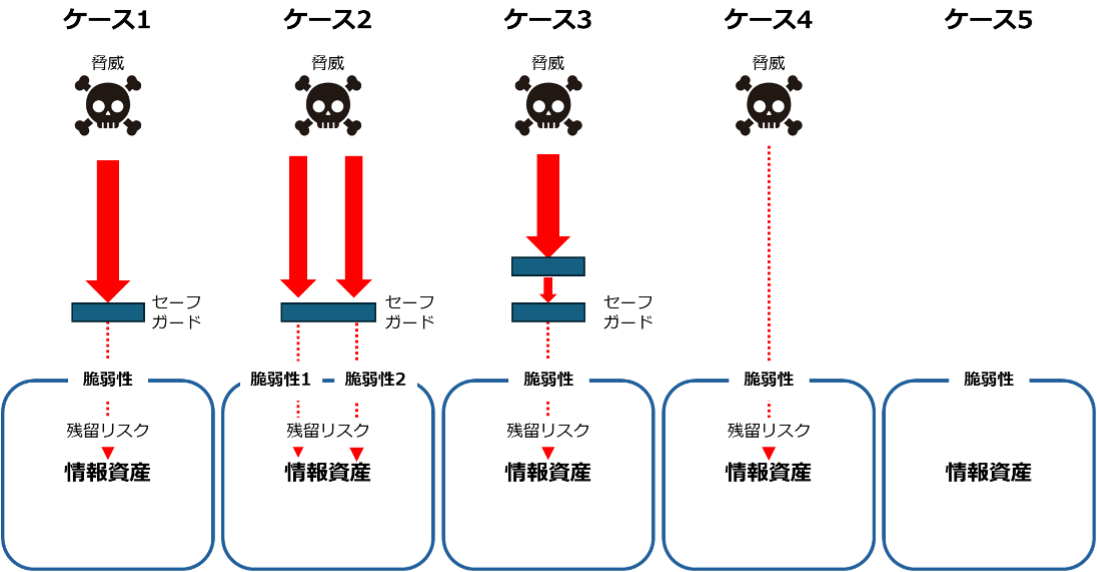

脅威、脆弱性、情報資産、セーフガード(管理策)、リスクの関係をわかりやすく図で表すと以下のようになります。

図33.脅威、脆弱性、情報資産、セーフガード(管理策)、リスクの関係

(出典)「ISO/IEC TR 13335-1」をもとに作成

| ケース | 図の説明 | 脅威 | 脆弱性 | セーフガード(管理策) | リスク |

| ケース1 | 1つのセーフガードが、リスクを低減することに効果的と見られる場合 | あり | あり | あり | 低減 |

| 脆弱性に対応する脅威がありますが、セーフガードがある(セキュリティ対策がなされている)ので、リスクは残留リスクまで低減されています。 | |||||

| ケース2 | 1つのセーフガードが、複数の脆弱性を悪用する脅威と関連するリスクを低減することに効果的と見られる場合 | あり | あり(複数) | あり | 低減 |

| 複数の脆弱性があり、それを悪用する可能性のある脅威がありますが、1つのセーフガード(セキュリティ対策)によってリスクを残留リスクまで低減できるケースです。 | |||||

| ケース3 | 複数のセーフガードの組み合わせが、リスクの低減に有効な場合 | あり | あり | あり(多段) | 低減 |

| 脆弱性に対応する脅威がありますが、その脅威に対応する複数のセーフガードがあり(複数のセキュリティ対策がなされており)リスクは残留リスクまで低減されているケースです。一般的に、リスクを受容可能なレベルに低減するために、多数のセーフガードが必要になるケースは珍しくありません。 | |||||

| ケース4 | 脆弱性を悪用する可能性がある脅威があるが、そのリスクが受容可能とみなされる場合 | あり | あり | あり | 受容 |

| リスクが受容可能なレベル以下であるため、セーブガード(セキュリティ対策)の必要がありません。 | |||||

| ケース5 | 脆弱性に対応する既知の脅威がない場合 | なし | あり | あり | 不明 |

| 資産をとりまく情報システムなどの環境には脆弱性がありますが、それに対応する既知の脅威がないので、セーフガード(セキュリティ対策)の必要がないケースです(そもそもリスクもないことになります)。 |

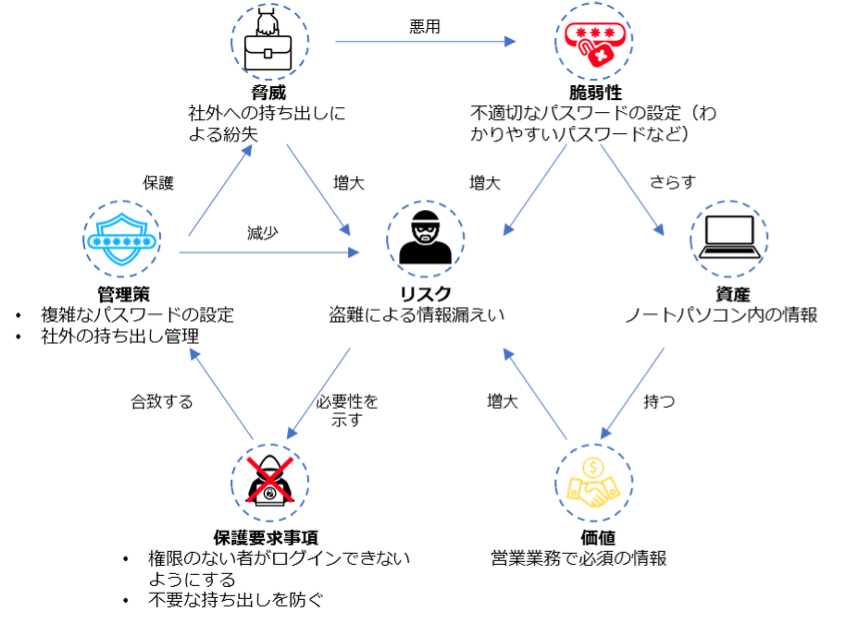

業務用ノートパソコンに関する脅威や脆弱性、管理策の関係について説明します。

| 資産 | ノートパソコン内の情報 |

| 価値 | 営業業務で必須の情報 |

| 脅威 | 社外持ち出しによるノートパソコンの紛失 |

| リスク | 盗難による情報漏えい |

| 脆弱性 | 不適切なパスワードの設定

(例)わかりやすいパスワード:名前、従業員番号、生年月日など |

| 保護要求事項 | ⚫︎ 権限のないものがログインできないようにする

⚫︎ 不要な持ち出しを防ぐ |

| 管理策 | ⚫︎ 複雑なパスワードの設定(8.5 セキュリティを保った認証)

⚫︎ 社外の持ち出し管理(7.9 構外にある装置及び資産のセキュリティ(構外にある資産)) |

下記の図では「脅威」「脆弱性」「資産の価値」のいずれかが増加することにより、リスクが増大することが示されています。リスクを減少させるためには、まず「脅威」、「脆弱性」、「資産の価値」を識別し、リスクに対する保護要求事項を明らかにします。そして、保護要求事項に合致するセーフガード(管理策)を適切に実施することが必要です。

図34. 脆弱性、リスクの関係の事例

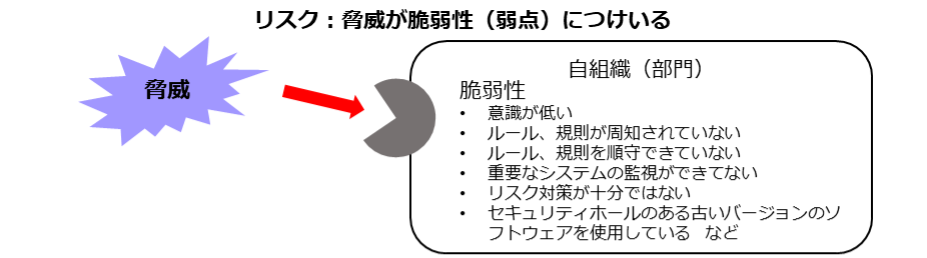

脅威は「脆弱性」に付け入り顕在化することにより、組織に損失や損害を与える事故を生じさせます。脅威を、人為的脅威(意図的脅威、偶発的脅威)と環境的脅威に区別して把握することにより、必要なセキュリティ対策を整理しやすくなります。

図35. 脅威と脆弱性の関係

(出典)MSQA「ISMS推進マニュアル活用ガイドブック2022年 1.0版」をもとに作成

| 類型 | 脅威 | 原因 |

| 物理的損傷 | 火災、水害、汚染、大事故、機器や媒体の破壊、粉塵、腐食、凍結 | A/D/E |

| 自然現象 | 気候、地震、火山活動、気象現象、洪水 | E |

| 重要なサービスの喪失 | 空調や給水システムの故障/電気通信機器の故障 | A/D |

| 電力供給の停止 | A/D/E | |

| 情報を危うくすること | 遠隔スパイ行為、盗聴、媒体や文章の盗難、機器の盗難、再利用又は廃棄した媒体からの復元、ハードウェアの改ざん、位置検知 | D |

| 漏えい・信頼できない情報源からのデータ・ソフトウェアの改ざん | A/D | |

| 技術的な故障 | 機器の故障、機器の誤動作、ソフトウェアの誤作動 | A |

| 情報システムの飽和、情報システムの保守に関する違反 | A/D | |

| 許可されていない行為 | 許可されていない機器の使用、ソフトウェアの不正コピー、データの破壊、データの違法な処理 | D |

| 海賊版又は(不正)コピーソフトウェアの使用 | A/D | |

| 機能を危うくすること | 使用時のミス | A |

| 権限の乱用/権限の詐称 | A/D | |

| 要員の可用性に関する違反 | A/D/E | |

| A:偶発的脅威(Accidental)

D:意図的脅威(Deliberate) E:環境的脅威(Environmental) |

||

脅威の一覧表の例

(出典)「ISO/IEC 27005」をもとに作成

脅威を洗い出すには自組織にある資産に対する脅威を識別して、前ページのようなリストを作成します。その際には、利用者や他の事業部の関係者、外部の専門家などから得られる、脅威に関する情報を活用することが大切です。

脅威の洗い出しの考え方として、意図的脅威は、攻撃の動機や必要なスキル、利用可能なリソースを考慮しつつ、資産の特性や魅力、脆弱性などから、どのような要因が脅威となるかを識別できます。一方で偶発的脅威は、環境や気候、人為的なミスや誤動作などから影響を及ぼす可能性を識別できます。

| 脅威の種類 | 想定される被害とセキュリティ対策 | |

| 環境的脅威(Environmental → E) | 環境的脅威として地震や高潮がありますが、地震や高潮の発生そのものをコントロールすることはできません。従って、地震の発生可能性が低い場所を選択する、地震が発生した場合に素早く検知し、災害から回復することを重視するなどのセキュリティ対策が選択されることになります。 | |

| 人為的脅威 | 意図的脅威

(Deliberate → D) |

「(内部者が企業秘密を)漏えいする」という脅威が考えられます。このような脅威については、当該行為が犯罪行為(不正競争防止法違反)であり、罰せられること、会社は企業規則により漏えい者を罰すること、場合によっては損害賠償請求を行うということを規程で明確に示し、教育を実施するという抑止的なセキュリティ対策が有効になります。漏えいを早期に検知するといったセキュリティ対策も重要になります。 |

| 偶発的脅威

(Accidental → A) |

「入力ミス」がありますが、入力ミスが生じないように、二回ずつ入力する、一定の範囲の値しか入力できないようにする、チェックデジットやチェックサムを設けるといった技術対策が有効となります。 | |

脅威の分類と、被害例と対策

(出典)MSQA「ISMS推進マニュアル活用ガイドブック 2022年 1.0版」をもとに作成

脆弱性があるだけでインシデントが発生するわけではありません。しかし、脆弱性は脅威を顕在化させ、インシデントの発生確率を高める可能性があります。脅威と脆弱性がもたらすリスクを低減するためには、適切な管理策を実施する必要があります。脆弱性は管理策の欠如を意味することが多いため、脆弱性を識別することは必要な管理策を識別するのに役立ちます。

例えば「アクセス権の誤った割当て」という脆弱性は、「アクセス権の適切な設定」という管理策の欠如を意味しています。

以下は、脆弱性を識別して一覧表にした例です。脆弱性の一覧表を作成する際は、脅威と関連付けて整理する必要があります。

| 類型 | 脅威の例 | 脆弱性の識別 |

| ハードウェア | システムの保守に関する違反 | 記憶媒体の不十分な保守/不適当な設置 |

| 機器や媒体の破壊 | 定期的な交換計画の欠如 | |

| 粉塵(ダスト)、腐食、凍結 | 湿気、ホコリ、汚れに対する影響の受けやすさ | |

| 使用時のミス | 有効な構成変更管理の欠如 | |

| 電力供給の停止 | 電圧の変化に対する影響の受けやすさ | |

| 気象現象 | 温度変化に対する影響の受けやすさ | |

| 媒体や文書の盗難 | 保護されない保管 | |

| 媒体や文書の盗難 | 廃棄時の注意の欠如 | |

| 媒体や文書の盗難 | 管理されないコピー作成 | |

| ソフトウェア | 不正アクセス | 監査証跡の欠如 |

| 不正アクセス | アクセス権の誤った割当て | |

| 使用時のミス | 複雑なユーザーインターフェース | |

| 使用時のミス | 文書化の欠如 | |

| 不正アクセス | ユーザーの識別および認証メカニズムの欠如 | |

| 不正アクセス | 不十分なパスワード管理 | |

| データの違法な処理 | 不要なサービスが実行可能 | |

| ソフトウェアの誤作動 | 効果的な変更管理の欠如 | |

| 恐怖、攻撃、妨害行為 | 管理されていないソフトウェアのダウンロードおよび使用 | |

| 装置又はシステムの故障 | バックアップコピーの欠如 |

脆弱性の識別例

(出典)「ISO/IEC27005」をもとに作成

脆弱性を識別する際に参考になる情報

脆弱性は、資産の性質から考えることによって簡単に識別できます。例えば、クラウドサービスは、「インターネットがあればどこでも利用可能」、「自社でデータを持たなくていい」といった性質を持ちます。同時にそれらの性質は「不正アクセス」「クラウドサービス停止によるデータの消失」という脅威に対する脆弱性があります。