文字サイズ

文字サイズ

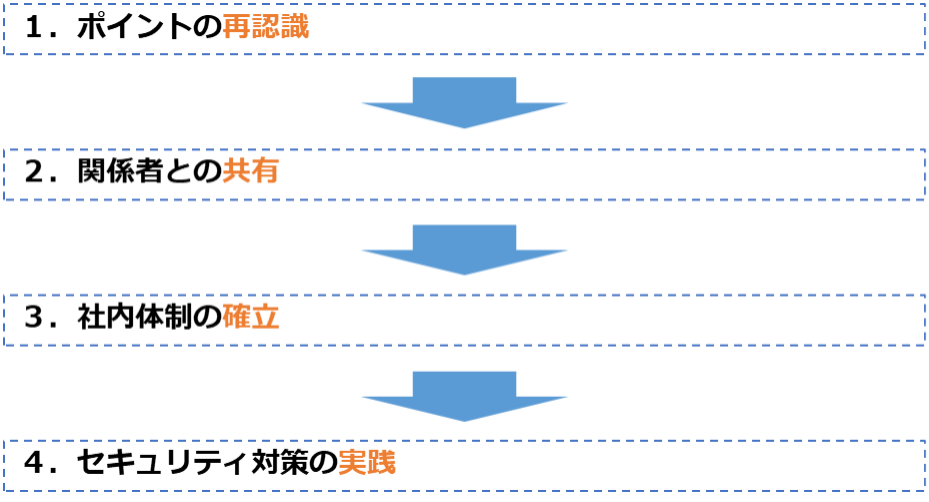

本テキストを通してセキュリティ対策を実践するために、自組織のレベルに応じて、認識すべき事項を把握した上で、参考となる章を選択した活用法が効果的です。以下のアクションに沿って本テキストを活用してください。

「DXの理解からサイバーセキュリティ対策の実践まで」のポイントを再認識します。各章の内容は以下の通りです。

● DXの推進の考え方の把握

● セキュリティ対策の全容の認識

● 自組織でのセキュリティ対策の実施項目の認識

● 自組織としての実践準備

| DXの推進の考え方の把握 | |

| 第1章 | 技術革新や経済のグローバル化といったビジネス環境の激しい変化に対応し、顧客ニーズに合致した製品・サービスを提供していくためには、DXを推進する必要があること、つまり、データとデジタル技術を活用して、製品やサービスのみならずビジネスモデルや組織、プロセス、企業文化・風土を変革していく必要があることを解説しています。 |

| 第3章 | 国によるデジタル社会に関する方針や政策、Society5.0の概要やDX推進における中小企業の優位性とサイバーセキュリティの重要性を解説しています。 |

| 第29章 | 生成AIの普及を背景に、企業が直面するAI特有のリスクと、それに対応するためのガバナンスやAIマネジメントの考え方を解説しています。 |

| セキュリティ対策の全容の認識 | |

| 第2章 | UTMやEDRの基本的なセキュリティ対策に加え、中小企業向けの「SECURITY ACTION」制度や、サイバーセキュリティの脅威に対処するための3つのアプローチ手法について解説しています。 |

| 第4章 | サイバーセキュリティ戦略やDX with Cybersecurityの考え方、企業に求められる人材育成とサイバーセキュリティ対策の重要性、サイバーセキュリティに関する法令について解説しています。 |

| 第5章 | 情報セキュリティ白書や情報セキュリティ10大脅威、最近のインシデント事例をもとに、ランサムウェアやサプライチェーン攻撃などの脅威とその対策や対応方法について解説しています。 |

| 第6章 | 企業が取り組むべき業務効率化やコスト削減といった守りのIT投資と、DX推進に向けた攻めのIT投資の特徴と違い、そして経営者主体のセキュリティ対策の必要性について解説しています。 |

| 第7章 | セキュリティポリシーの構成(基本方針、対策基準、実施手順・運用規則など)や、企業が現在の状況や目標に合わせた「対策基準」を策定する際に活用できる3つのアプローチ手法を解説しています。 |

| 第8章 | リスクマネジメントを理解するために必要となる「リスク」、「脆弱性」、「脅威」といった用語の定義と関係性、さらに「脅威」、「脆弱性」の識別方法について解説しています。 |

| 第11章 | セキュリティ対策を効果的かつ漏れなく行うため、セキュリティ対策に関連するフレームワークの特徴や概要、そして各フレームワークの要素や要件について解説しています。 |

| 第14章 | ISO/IEC 27002に基づくISMSの管理策の分類と構成、企業が自社のリスクに応じたセキュリティ対策を選定・導入する重要性について解説しています。 |

| 第22章 | 各種スキル標準のフレームワークをもとに、サイバーセキュリティ対策を実践するために必要とされるスキルや知識について、体系的に解説しています。 |

| 第23章 | Di-Liteや情報処理技術者試験、国際セキュリティ資格など、ITおよびデジタル人材のスキル、知識の認定制度と活用方法について解説しています。 |

| 第26章 | 中小企業におけるサイバーレジリエンスの必要性を整理し、その定義と情報セキュリティ戦略上の位置づけを解説しています。 |

| 自組織でのセキュリティ対策の実施項目の認識 | |

| 第9章 | 実際のセキュリティインシデントの事例について、自社での発生可能性や被害規模を検討した上で対策基準や実施手順を策定していく、Lv.1クイックアプローチについて解説しています。 |

| 第10章 | 独立行政法人情報処理推進機構(IPA)や総務省などが発行しているガイドラインやひな型など、既存の手法を参考にして対策基準や実施手順を策定していく、Lv.2ベースラインアプローチについて解説しています。 |

| 第12章 | リスクマネジメントプロセスに沿って、リスク基準の確立、リスクアセスメント(リスク特定、リスク分析、リスク評価)、リスク対応について手法なども交えながら解説しています。 |

| 第13章 | ISMSのフレームワークに従い、組織全体で適用できるセキュリティ対策基準と手順を整備するLv.3網羅的アプローチについて解説しています。 |

| 第20章 | 「デジタル・ガバメント推進標準ガイドライン」などが示す政府情報システムの構築と運用の工程を参考に、中小企業においても適用することが有効な工程と、実践にあたっての留意点を説明しています。 |

| 第24章 | 知識やスキルを備えた人材の育成・確保に向けて、具体的な実施計画や実施内容を検討する際の参考となる、セキュリティ関連のカリキュラム内容を解説しています。 |

| 第27章 | サイバー攻撃を含む様々な事態に対して、中小企業が組織として対応・復旧を行うための総合的な対応計画の考え方を解説しています。 |

| 自組織としての実践準備 | |

| 第15章 | ISO/IEC 27001:2022附属書Aの「組織的管理策」を参考に、対策基準を策定する手順や、対策基準それぞれに対応する実施手順の例を解説しています。 |

| 第16章 | ISO/IEC 27001:2022附属書Aの「人的管理策」を参考に、対策基準を策定する手順や、対策基準それぞれに対応する実施手順の例を解説しています。 |

| 第17章 | ISO/IEC 27001:2022附属書Aの「物理的管理策」を参考に、対策基準を策定する手順や、対策基準それぞれに対応する実施手順の例を解説しています。 |

| 第18章 | ISO/IEC 27001:2022附属書Aの「技術的管理策」を参考に、対策基準を策定する手順や、対策基準それぞれに対応する実施手順の例を解説しています。 |

| 第19章 | ルールの形骸化を防ぎ、目的達成に向けた対策を継続的に改善するために、組織内のルールや手順が適切に守られているかを確認する内部監査、第三者による客観的な視点から評価する外部監査について解説しています。 |

| 第21章 | 「デジタル・ガバメント推進標準ガイドライン」に準拠した手順で情報システムを導入する流れと、セキュリティ対策の実装と運用ポイントを、ECサイトを例にとって解説しています。 |

| 第25章 | 関係機関が公表しているカリキュラムや指針などを活用し、チェンジマインド、リスキリングも含めた教育・研修の実施内容および実施計画を作成する手順を解説しています。 |

| 第28章 | 情報システム継続計画(IT-BCP)を軸に、インシデント対応、復旧・回復、訓練・演習を一体的に運用する方法を解説しています。 |

経営者を含めた関係者と、再認識したポイントを共有します。「第12編.全体総括」をエグゼクティブサマリーとして活用してください。重要な点を理解し、経営者および他関係者と共有します。

経営者のリーダーシップによって、サイバーセキュリティ対策のための社内体制を確立します。知識やスキルを備えた人材の育成・確保をします。人材育成・確保のために、関係機関が公表しているセキュリティ関連のカリキュラムなどを活用し、プラス・セキュリティやチェンジマインド、リスキリングも含めた教育・研修の実施計画および実施内容を作成し、実践します。

経営層をはじめ、法務や広報といった、ITやセキュリティに関する専門知識や業務経験を有していない人材には、プラス・セキュリティ(自らの業務遂行にあたってセキュリティを意識し、必要かつ十分なセキュリティ対策を実現できる能力を身につけること)が重要です。

実践にあたっては、関係機関が提供している資料を参考にしてください。

人材育成の際に参考となる指針・カリキュラム

| DX リテラシー標準 | ビジネスパーソン全体がDXに関する基礎的な知識やスキル・マインドを身につけるための指針

※DXを利用する立場の方向け |

| DX 推進スキル標準 | 企業がDXを推進する専門性を持った人材を確保・育成するための指針

※DXを推進する立場の方向け |

| プラス・セキュリティ知識補充講座 カリキュラム例 | NCOが経営層やDX推進管理職向けに提供するプログラム。セキュリティ専門家との協働に必要な知識を補充することを目的としています。 |

| ITスキル標準モデルカリキュラム【ITスキル標準V3(レベル1)】 | 職業人として備えておくべき、情報技術に関する共通的な基礎知識を修得することを目指す社会人や学生を対象としたカリキュラム |

| 詳細理解のため参考となる文献(参考文献) | |

| デジタルスキル標準 ver. 1.2 | https://www.meti.go.jp/policy/it_policy/jinzai/skill_standard/20240708-p-1.pdf |

| プラス・セキュリティ知識補充講座 カリキュラム例 | https://security-portal.cyber.go.jp/dx/pdf/plussecurity_curriculum.pdf |

| ITスキル標準モデルカリキュラム-レベル1を目指して- | https://www.ipa.go.jp/archive/jinzai/skill-standard/itss/qv6pgp000000buc8-att/000024802.pdf |

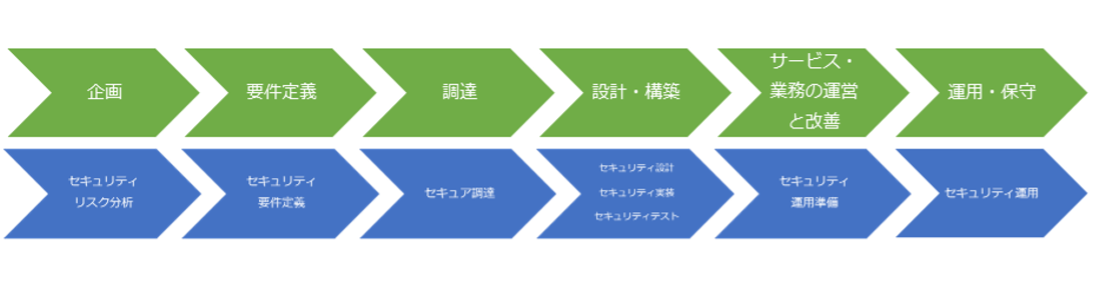

具体的なアクションを起こして、サイバーセキュリティ対策を実践します。情報システムの導入(企画から要件定義、調達、設計・開発、運用保守)の際は、以下の資料などを参考にセキュリティ機能を実装します。

● Security by Design

● 「第20章. セキュリティ機能の実装と運用(IT環境構築・運用実施手順)」

● 「第21章. 人的、組織的、技術的、物理的対策の実施手順に基づいた実施」

図110. IT導入プロセスにおけるセキュリティ対策の実施タイミング