文字サイズ

文字サイズ

ITSS+は、従来のITスキル標準(ITSS)を拡張し、第4次産業革命に向けて求められる新たな領域の新しいスキルをカバーするために策定されました。対象となっている領域は、「データサイエンス領域」「アジャイル領域」「IoTソリューション領域」「セキュリティ領域」の4つの領域です。

| 詳細理解のため参考となる文献(参考文献) | |

| ITSS+(プラス)概要 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/about.html |

ITSS+(プラス)の「データサイエンス領域」は、企業などの業務において大量データを分析し、その分析結果を活用するための一連のタスクとそのために習得しておくべきスキルを取りまとめたものです。

タスクは、IPAと「一般社団法人データサイエンティスト協会」スキル定義委員会が協力して策定、見直しを行っています。

スキルは同協会が公開している「スキルチェックリスト」を活用しています。

スキルカテゴリ一覧

| スキルカテゴリ一覧 | |||

| データサイエンス力 | 基礎数学 | データエンジニアリング力 | 環境構築 |

| データの理解・検証 | データ収集 | ||

| 意味合いの抽出・洞察 | データ構造 | ||

| 予測 | データ蓄積 | ||

| 推定・検定 | データ加工 | ||

| グルーピング | データ共有 | ||

| 性質・関係性の把握 | プログラミング | ||

| サンプリング | ITセキュリティ | ||

| データ加工 | AIシステム運用 | ||

| データ可視化 | ビジネス力 | 行動規範 | |

| 時系列分析 | 契約・権利保護 | ||

| 学習 | 論理的思考 | ||

| 自然言語処理 | 着想・デザイン | ||

| 画像・映像認識 | 課題の定義 | ||

| 音声認識 | アプローチ設計 | ||

| パターン発見 | データ理解 | ||

| シミュレーション・データ同化 | 分析評価 | ||

| 最適化 | 事業への実装 | ||

| PJマネジメント | |||

| 組織マネジメント | |||

(出典) IPA「データサイエンティスト スキルチェックリスト Ver5.00」をもとに作成

データサイエンティストに必要とされるセキュリティに関するスキル(抜粋)

| 分野 | スキルカテゴリ | サブカテゴリ | 内容 |

| ビジネス力 | 行動規範 | コンプライアンス | 個人情報の扱いに関する法令、そのほかのプライバシーの問題、依頼元との契約約款に基づき、明示されていない項目についても仮名化/匿名化すべきデータを選別できる(名寄せにより個人を特定できるもの、依頼元がデータ処理の結果をどのように保持し利用するのかなどの考慮) |

| 着想・デザイン | デザイン | プライバシー・バイ・デザインやデータガバナンスの考え方を理解した上で、UI専門家などと協議し、同意取得やプライバシーに配慮したデータ取得設計ができる | |

| アプローチ設計 | アプローチ設計 | データの機密度を考慮した上で、内外のAIサービスに対する活用可否を判断し、入出力データの配置先(クラウドストレージへの配置可否や、社内オンプレ環境におけるセキュリティレベルなど)を設計できる | |

| データエンジニアリング力 | ITセキュリティ | 基礎知識 | セキュリティの3要素(機密性、完全性、可用性)について具体的な事例を用いて説明できる |

| プライバシー | ハッシュ化、マスキング、k-匿名化、差分プライバシーなどのプライバシー保護の仕組みを理解し適用できる | ||

| 攻撃と防御手法 | マルウェアなどによる深刻なリスクの種類(消失・漏えい・サービスの停止など)を理解している | ||

| OS、ネットワーク、アプリケーション、データなどの各レイヤーに対して、ユーザーごとのアクセスレベルを設定する必要性を理解している | |||

| DoS攻撃、不正アクセス、マルウェア感染や内部不正などのセキュリティインシデントが発覚した場合に既存のルールに基づき対応できる | |||

| OS、ネットワーク、アプリケーション、データに対するユーザーごとのアクセスレベルを設計できる | |||

| SQLインジェクションやバッファオーバーフロー攻撃の概要を理解し、防止する対策を判断できる | |||

| なりすまし、改ざん、盗聴などのセキュリティ侵害を防御するための対策とセキュリティポリシーを設計し実践できる | |||

| 侵入検知システム(IDS)やファイアウォール、エンドポイント対策(EPP/EDR)などを用いて、外部からの不正アクセスを検知、防御、内部侵入後の対策を行う環境を設計できる | |||

| 不正メールの検出、不正通信トラフィックの自動遮断、ログからの不正検知などAIを活用したサイバー攻撃などに対する防御ソリューションの有用性と誤検出などのリスクを評価し導入を判断できる | |||

| 暗号化技術 | 暗号化されていないデータは、不正取得された際に容易に不正利用されるおそれがあることを理解し、データの機密度合いに応じてソフトウェアを使用した暗号化と復号ができる | ||

| なりすましや改ざんされた文書でないことを証明するために、電子署名が用いられることを理解している | |||

| 公開鍵暗号化方式において、受信者の公開鍵で暗号化されたデータを復号化するためには受信者の秘密鍵が必要であることを知っている | |||

| ハッシュ関数を用いて、データの改ざんを検出できる | |||

| SSHやSSL/TLSなどのセキュアプロトコルの概要と必要性を説明できる | |||

| 認証 | OAuthに対応したデータ提供サービスに対して、認可サーバーから取得したアクセストークンを付与してデータ取得用のREST APIを呼び出すことができる | ||

| Kerberos認証とRadius認証の違いを理解し、それぞれの認証の特徴やユースケースを説明できる | |||

| SAMLやOpenID Connectを用いて一度のログインで複数のWebアプリケーションのログイン認証を連携するシングルサインオンの仕組みを設計できる | |||

| ブロックチェーン | ブロックチェーン技術を用いてストレージに蓄積されたデータの安全性と品質を保証するシステムを設計できる | ||

| ゼロトラスト | ゼロトラストの概念を理解し、クラウド利用やリモートワークに対応した情報セキュリティの担保と、データ活用の利便性を両立させる環境をサービスを利用して実装できる |

(出典) IPA「データサイエンティスト スキルチェックリスト Ver5.00」をもとに作成

| 詳細理解のため参考となる文献(参考文献) | |

| IPA ITSS+(プラス)データサイエンス領域 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/data_science.html |

| データサイエンティスト スキルチェックリスト Ver5.00 | https://www.datascientist.or.jp/common/docs/skillcheck_ver5.00_simple.xlsx |

| データサイエンティストのためのスキルチェックリスト/タスクリスト概説 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/ps6vr70000001ity-att/000083733.pdf |

ITSS+(プラス)の「アジャイル領域」は、アジャイル開発手法に関するスキルを強化するために設けられた領域です。アジャイル開発は、ソフトウェア開発において変化する要件に柔軟に対応し、顧客満足度の高いサービスを迅速かつ継続的に提供する手法の一つです。重要なのは、関係者全員が自律的に考え、ユーザー価値とビジネス価値の最大化を目指して改善を続けることです。スクラム、XPなどさまざまな方法論がありますが、重要なのは仮説検証を繰り返し、失敗から学ぶ姿勢にあります。

「アジャイル領域へのスキル変革の指針」は、アジャイル開発の経験が浅い人や非開発者向けに、アジャイルの背景や必要な学びを説明しています。アジャイル開発の成功には、経営層や事業部門の協力が不可欠です。経営層や事業部門もアジャイルの考え方を理解し、開発に深く関わることが重要です。アジャイル開発に関してはIPAからさまざまなドキュメントを公開されていますが、スキル強化のためには、「アジャイル領域」へのスキル変革の指針として公開されている以下の資料が参考になります。

各資料の概要と想定する読者

①「なぜ、いまアジャイルが必要か?」

-概要:Society5.0時代になぜアジャイルが必要かを理解します。

Society5.0時代に直面する問題と従来の問題との違いを踏まえ、いまの時代の問題の解法としてアジャイルが適していることを説明しています。

②「アジャイルソフトウェア開発宣言の読みとき方」

-概要:アジャイル開発のベースにあるマインドセットや原則について理解します。

「アジャイルソフトウェア開発宣言」にある「4つの価値」と「12の原則」について検討メンバーの解釈を説明しています。

③「ビジョンとプロダクトの橋渡し」

-概要:いまの時代にプロダクトを価値として届けるために「プロダクト」の責任者に求められる役割を理解します。プロダクト責任者の必要性、役割、振る舞い方について説明しています。

④「アジャイル開発の進め方」

-概要:アジャイル開発のプロセスと開発者の役割について理解します。アジャイル開発プロセスの特徴やチームの特徴、および開発者の学ぶべきスキルについて説明しています。

⑤「アジャイルのさらなる広がり」

-概要:アジャイルの広がりを経営での事例、現場で取組方について説明しています。

◎:主体、〇:共同、△:参考

(出典) IPA「アジャイル領域へのスキル変革の指針」をもとに作成

| 資料 | 概要 | 想定読者 | ||||

| 経営層 | 事業部門 | 開発部門/チーム | 情報システム部門 | |||

| ① | なぜ、いまアジャイルが必要か? | Society5.0時代になぜアジャイルが必要かを理解 | ◎ | ◎ | ◎ | ◎ |

| ② | アジャイルソフトウェア開発宣言の読みとき方 | アジャイル開発のベースにある価値観や原則について理解 | 〇 | ◎ | ◎ | ◎ |

| ③ | ビジョンとプロダクトの橋渡し | プロダクト責任者の必要性、役割、振る舞い方について理解 | 〇 | ◎ | 〇 | 〇 |

| ④ | アジャイル開発の進め方 | アジャイル開発のプロセスと開発者の役割について理解 | △ | 〇 | ◎ | ◎ |

| ⑤ | アジャイルのさらなる広がり | アジャイルの広がりを経営、現場での取組方を例に理解 | ◎ | 〇 | 〇 | 〇 |

| 詳細理解のため参考となる文献(参考文献) | |

| IPA ITSS+(プラス)アジャイル領域 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/agile.html |

| アジャイル領域へのスキル変革の指針 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/ps6vr70000001i7c-att/000065571.pdf |

ITSS+(プラス)の「IoTソリューション領域」は、IoT技術の設計、実装、管理に必要なスキルを強化するために設けられた領域です。これは、特に第4次産業革命に対応するために必要なスキルセットを提供することを目的としています。主にITベンダーとして必要な技術要素や、開発プロセスなどに焦点を当て、IoTソリューション開発でのロール(役割)定義や、各ロールにおけるタスクの特徴などについて解説されています。

| 対象 |

| IoTソリューション領域へのスキル変革の指針は、以下のような対象者が何を学ぶべきかの羅針盤や、IoTソリューション領域の特徴の理解などに利用することを想定しています。

⚫︎ 既存のITシステム開発に携わっているが、これからIoTソリューション開発に取り組もうとするエンジニア ⚫︎ すでにIoTソリューション開発を実施しており、今後のキャリアや強みとする分野を考えようとしているエンジニアなど |

| ドキュメント構成 |

| IoTソリューション領域のドキュメントは、「①IoTソリューション領域へのスキル変革の指針」、「②タスクリスト」、「③参考文献」の3部構成になっています。

① IoTソリューション領域へのスキル変革の指針: IoTソリューション領域にこれから取り組もうとする方やスキルチェンジをしようとする技術者などに対して、当該領域の特徴や、活躍するロール(役割)、必要なタスクの概要などを説明しています。 ② タスクリスト: IoTソリューション領域の仕事を行う上で具体的な業務をタスクとして定義し、大分類・中分類・小分類の階層に分解して示したものです。また、それぞれについてロール(役割)が主に担うタスクについても示しています。 ③ 参考文献: IoTソリューション領域の仕事を行う上で参考となる書籍や公表資料などを示したものです。 |

(出典) IPA「IoTソリューション領域へのスキル変革の指針2021改訂版」をもとに作成

| 詳細理解のため参考となる文献(参考文献) | |

| IPA ITSS+(プラス)IoTソリューション領域 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/iot_solution.html |

| IoTソリューション領域へのスキル変革の指針2021改訂版 | https://www.ipa.go.jp/jinzai/skill-standard/plus-it-ui/itssplus/ps6vr70000001i0x-att/000065568.pdf |

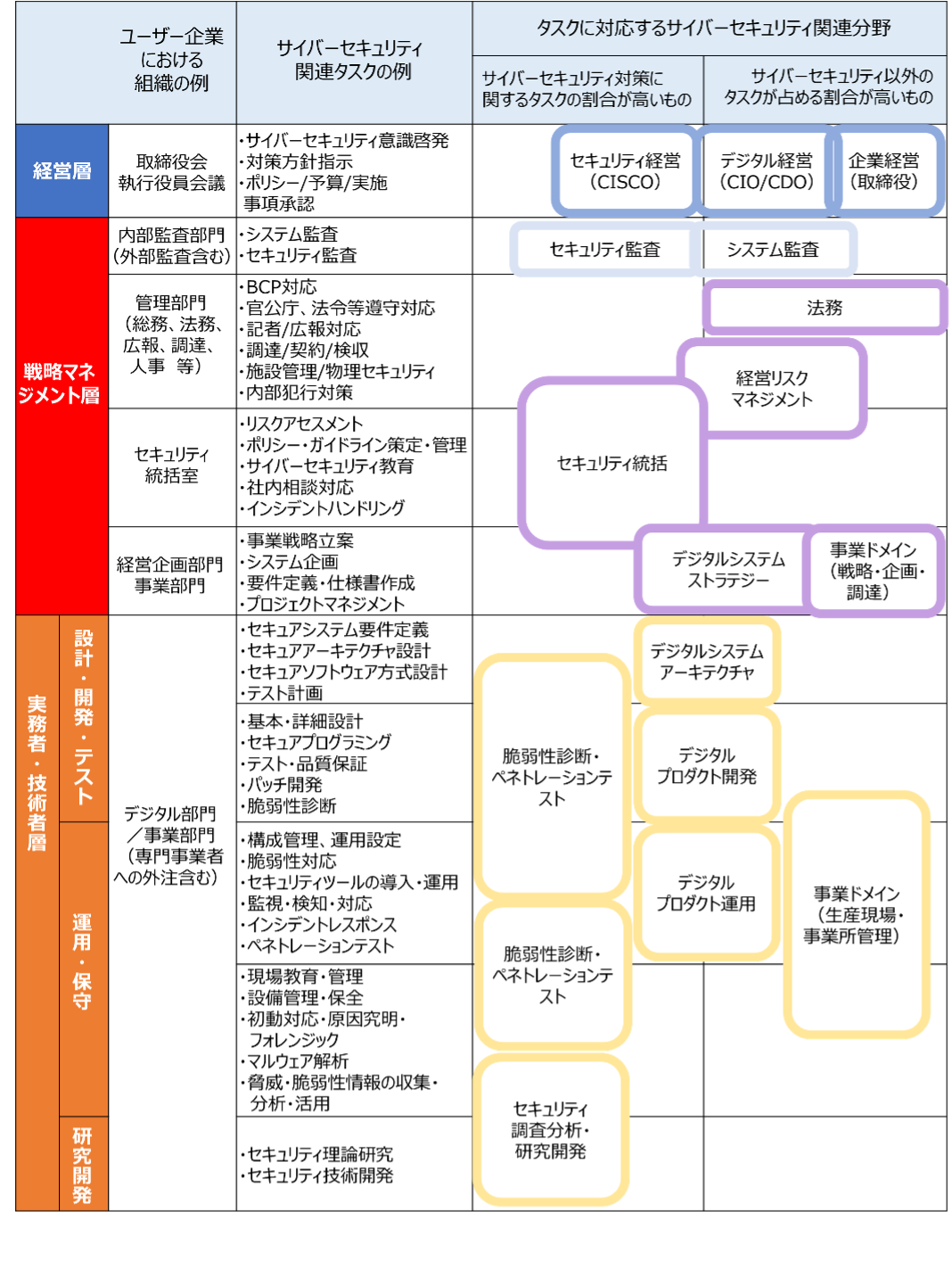

ITSS+(プラス)の「セキュリティ領域」は、企業のセキュリティ対策に必要なスキルと知識を体系化し、評価するための枠組みです。この領域は、特にサイバーセキュリティの脅威に対応するために設計されています。「セキュリティ領域」では、企業のセキュリティ対策に必要となるセキュリティ関連業務のまとまりを17分野に整理しています。それぞれの分野に求められるセキュリティ知識、スキルの概要を理解することで、セキュリティ体制の構築時と人材育成・配置などに活用することができます。また、セキュリティ専門人材のみならず、セキュリティ以外の業務を生業としている人材の「学び直し」の指針として用い「プラス・セキュリティ人材」を育成できます。(セキュリティを専門としない事業部門、管理部門などの人材で、セキュリティ領域の知識・スキルを身につけた人材を、「プラス・セキュリティ人材」と呼んでいます)。

次の図は、セキュリティ関連タスクを担う分野の概観図です。

図93. セキュリティ関連タスクを担う分野の概観図

(出典) IPA「ITSS+(プラス)セキュリティ領域」をもとに作成

| 詳細理解のため参考となる文献(参考文献) | |

| サイバーセキュリティ体制構築・人材確保の手引き | https://www.meti.go.jp/policy/netsecurity/tebikihontai2.pdf |

| プラス・セキュリティとは |

| 自らの業務遂行にあたってセキュリティを意識し、必要かつ十分なセキュリティ対策を実現できる能力を身につけること、あるいは身につけている状態のこと |

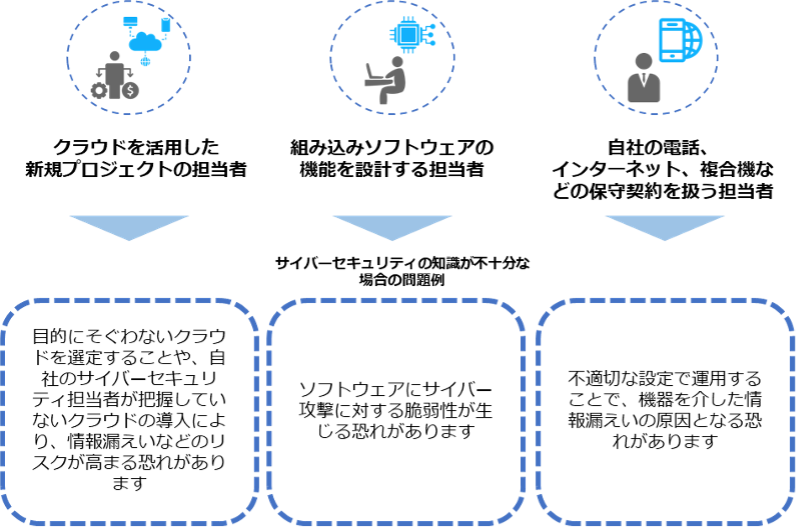

企業は、デジタルトランスフォーメーションの推進と並行してサイバーセキュリティへの対策が求められています。この状況の中、経営層をはじめ、法務や広報といった、必ずしもITやセキュリティに関する専門知識や業務経験を有していない人も「プラス・セキュリティ」知識を習得することが重要です。なぜなら、デジタルトランスフォーメーションが進む中、サイバーセキュリティ担当部署だけでは、サイバーセキュリティ対策への対処が難しい状況になっているためです。そのため、サイバーセキュリティ対策が不十分な場合、インシデントが生じる可能性がある業務を担っている人材には、業務に必要なセキュリティに関する知識・スキルを身につけてもらう必要があります。

プラス・セキュリティの知識を身につける方法として、主に試験・資格を活用したり、教育プログラムを受けたりする方法があります。ここでは、具体例も含めて紹介します。

| 詳細理解のため参考となる文献(参考文献) | |

| 実践的サイバー防御演習「CYDER」(NICT) | https://cyder.nict.go.jp |

| 実践サイバー演習「RPCI」(NICT) | https://rpci.nict.go.jp |

| 目的や所属・役割から選ぶ施策一覧 | https://security-portal.nisc.go.jp/curriculum/ |

| 試験・資格の活用 |

| 各分野の人材がプラス・セキュリティの知識を身につける方法の1つとして、試験や資格の活用が挙げられます。資格を活用することの利点は、特定の役割や業務を担うために必要なスキルを効率よく習得できることです。

(例) 情報セキュリティマネジメント試験 【対象】企業の戦略マネジメント層や実務者層のサイバーセキュリティ担当者 【内容】本試験は、情報セキュリティマネジメントの計画・運用・評価・改善を通して組織の情報セキュリティ確保に貢献し、脅威から継続的に組織を守るための基本的なスキルを認定するものです。 |

| 教育プログラム・コミュニティ活動の活用 |

| NCO(国家サイバー統括室)は、経営層、管理職、一般従業員ごとにそれぞれ初級、中級、上級で難易度が分けられたプラス・セキュリティ知識を補充できる研修、セミナー、講義などを紹介しています。

(例) 実践的サイバー防御演習「CYDER」(NICT) 【対象】各組織の情報システム担当者やCSIRT要員 【難易度】初学者から準上級者 【内容】実際にマルウェア感染などのサイバー攻撃を受けた場合の対処能力の向上を図ることを目的としています。被害の対処をベンダーなど外部委託先に任せている場合であっても、被害発生時に委託先がどのような作業を実施しているかを予め理解・把握しておくことで、円滑なインシデント対応につながります。

実践サイバー演習「RPCI」(NICT) 【対象】経営層、管理職、一般従業員(特に、CISO、CSIRT管理者、CSIRTメンバー、インシデントが発生した際の対応に携わる方、情報システムの管理・運用・調達・企画・開発に携わる方に向いています) 【難易度】中級~上級 【内容】本番に近いリアルな環境でのインシデント対応を行う演習です。擬似的に発生させたサイバー攻撃にCSIRTとしてチームで対処します。実際の対応に近い体験をすることで、多くの気づきや学びを得ることができます。

そのほかについては、NCOのサイトを参照してください。 |